PHP est aujourd’hui l’épine dorsale de presque tous les CMS populaires. Grâce à sa simplicité et à sa nature sans licence, PHP est le choix préféré pour le développement de sites Web dynamiques. Cependant, en raison de mauvaises normes de codage, compromettre les sites PHP est devenu relativement facile. Internet regorge de fils d’aide où les utilisateurs se plaignent du site Web PHP personnalisé piraté ou du site Web PHP qui redirige le piratage. Cela a conduit à beaucoup de publicité négative pour PHP lui-même, ce qui n’est nulle part à blâmer pour cela.

Par conséquent, si PHP n’est pas à blâmer, quelles sont les causes du piratage de la redirection de sites Web PHP? Cet article explique les failles de sécurité qui compromettent un site Web PHP et comment les éviter.

Site Web PHP personnalisé piraté: exemples

La plupart des propriétaires de sites se concentrent uniquement sur la partie développement et non sur les aspects de sécurité. Par conséquent, lorsque des sites Web conçus à l’aide de PHP sont piratés, les propriétaires de sites n’ont nulle part où aller car ils n’ont payé les développeurs que pour le développement. Les utilisateurs en difficulté peuvent trouver de l’aide sur les forums en ligne et lire des articles comme celui-ci. Voici quelques exemples de ce type.

Site Web PHP personnalisé piraté: symptômes

- Des pages de phishing apparaissent sur votre site PHP, ce qui tente d’inciter les utilisateurs à entrer des informations sensibles.

- Les utilisateurs cliquent sur certains liens de votre site et se retrouvent sur un autre domaine. Ce qui est probablement dû à une mauvaise configuration ou à un hack de redirection de site Web PHP .

- Les adblockers étiquettent et bloquent certains éléments de votre site pour l’extraction de crypto-monnaie.

- Des gestionnaires de fichiers PHP inconnus apparaissent sur le site et le site PHP affiche des publicités malveillantes.

- Les fichiers PHP ont été modifiés avec un code inconnu provoquant des redirections ou créant des backlinks pour les sites de pêche.

- Le contenu Gibberish apparaît sur le site Web PHP personnalisé, ce qui est susceptible d’être provoqué par le hachage de mots clés japonais ou le piratage pharmaceutique, etc.

- Des messages d’avertissement de suspension de compte apparaissent lors de l’utilisation d’un hébergement tiers pour des sites PHP personnalisés.

- Le site PHP personnalisé affiche des messages d’avertissement pour avoir été mis sur liste noire par Google et d’autres moteurs de recherche pour le spam de logiciels malveillants, etc.

- phpMyAdmin montre des administrateurs de base de données nouveaux et inconnus.

- Les e-mails envoyés depuis le domaine de votre site Web PHP ont été étiquetés comme spam.

- Des messages d’erreur inattendus sur le site et le site PHP deviennent lents et ne répondent plus.

Site Web PHP personnalisé piraté: 13 raisons pour lesquelles

Erreurs de configuration du serveur

1. Autorisations de fichiers faibles

L’autorisation de fichier accorde les privilèges de modification d’un fichier PHP particulier à un certain type d’utilisateur. Par conséquent, si les autorisations des fichiers PHP ne sont pas définies correctement, cela peut permettre aux attaquants d’injecter vos fichiers PHP avec du spam de malware, etc.

2. Mots de passe par défaut

L’utilisation de mots de passe faibles ou couramment utilisés est une raison courante de piratage de sites Web PHP personnalisés. Un dictionnaire personnalisé peut être utilisé pour essayer toutes les combinaisons possibles de mots de passe. Une fois compromis, selon le vecteur d’attaque, c’est-à-dire la force brute FTP ou la force brute cPanel; l’attaquant peut accéder à la zone d’administration d’un site PHP personnalisé. L’attaquant peut alors télécharger un malware PHP ou une porte dérobée.

Article connexe – Comment supprimer la porte dérobée WordPress?

3. Indexation du répertoire activée

L’activation de l’indexation des répertoires peut permettre aux attaquants de lire des fichiers PHP sensibles. Cela peut révéler aux attaquants des informations sensibles concernant le serveur. Les attaquants peuvent utiliser ces informations pour mener des cyberattaques sur votre site PHP personnalisé.

4. Ports ouverts

Les ports ouverts peuvent provoquer le piratage d’un site Web PHP personnalisé. De plus, les ports ouverts peuvent être utilisés par les attaquants pour empreindre les services backend de votre site PHP. En utilisant ces informations, l’attaquant peut compromettre les services principaux ou les ports ouverts eux-mêmes à l’aide d’exploits.

5. Hébergement médiocre

Généralement, l’hébergement PHP bon marché est livré avec un prix élevé pour la sécurité. Les hébergements médiocres ont réduit les opérations de sécurité pour rendre le service moins cher. Ainsi, une fois que les infections commencent à se propager sur ces serveurs, cela peut compromettre plusieurs sites, y compris votre site PHP, bien qu’il ne soit pas directement ciblé.

Code PHP vulnérable

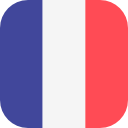

6. Injection PHP SQL

L’injection SQL en PHP est principalement due au manque d’entrée utilisateur non désinfectée. En raison de normes de codage médiocres, l’entrée non désinfectée a atteint directement le serveur de base de données et est exécutée. Certaines causes principales de SQLi dans les pages PHP personnalisées sont:

- Manque de filtrage pour les caractères d’espace.

- Utilisation des guillemets pour délimiter les chaînes.

- Passage d’une entrée utilisateur non autorisée à la base de données.

- Implémentation incorrecte du codage Unicode.

- Inter-mélange de code avec les données.

- Manipulation de type incorrecte.

7. PHP Cross-Site Scripting

XSS est une autre cause fréquente de sites PHP personnalisés piratés après l’injection SQL. Ces deux attaques sont si répandues sur le Web qu’elles figurent chaque année dans le top 10 de l’ OWASP . XSS est également dû à un manque de nettoyage des entrées utilisateur. Dans les sites PHP et en général, les attaques XSS sont principalement de trois types:

- XSS stocké: ce type de XSS repose sur l’administrateur Web pour cliquer sur un lien particulier qui charge ensuite un script malveillant pour voler les cookies.

- XSS réfléchi: c’est un XSS assez sérieux et peut généralement être trouvé dans les sites PHP avec des forums, des discussions, etc. Un code malveillant de ce type de XSS est stocké sur le serveur et est exécuté à chaque fois qu’un utilisateur visite cette page PHP.

- DOM basé sur XSS: Ce type de XSS peut être l’un des deux ci-dessus. Mais, la détection de ce type de XSS est assez difficile et peut même s’échapper après un audit de code.

Les sites vulnérables à XSS sont généralement ciblés pour le piratage de redirection de sites Web PHP ou pour voler des cookies d’administration.

8. Falsification de requête intersite PHP

Les attaques CSRF sont destinées à inciter les utilisateurs du site PHP à effectuer des actions indésirables. Si vos sites PHP personnalisés autorisent les inscriptions, un CSRF peut permettre aux utilisateurs de supprimer des comptes aléatoires ou d’effectuer d’autres actions. Bien que les implications des actions ne soient pas directement visibles par l’attaquant, CSRF peut supprimer les utilisateurs des sites PHP, réduisant ainsi le trafic du site.

9. Inclusion de fichiers locaux PHP

Une vulnérabilité d’inclusion de fichiers se produit lorsqu’un attaquant peut accéder à des fichiers en dehors du répertoire racine ” www “. Les principaux coupables de cette vulnérabilité sont les scripts mal codés qui prennent les noms de fichiers comme paramètres. Cette vulnérabilité permet à un attaquant de lire les fichiers de configuration et de mot de passe sensibles de votre site PHP personnalisé. Les informations obtenues à partir de ces fichiers peuvent être utilisées par les attaquants pour se connecter avec les droits d’administrateur, ce qui conduit à un site Web PHP piraté.

Failles Zero-Day en PHP

10. Plugins ou thèmes de buggy

Les plugins ou thèmes mal codés en PHP sont des vulnérabilités qui se trouvent directement sur votre serveur, attendant d’être exploitées. Il y a eu des cas où des attaquants ont spécifiquement ciblé des plugins buggy pour mener des attaques de masse sur des sites PHP. Si votre site Web PHP est piraté, il s’agit probablement d’un plugin ou d’un thème mal codé.

11. Package PHP compromis

Il est également possible que les bibliothèques et packages PHP soient vulnérables. La même chose pourrait se produire avec n’importe quelle autre langue. Récemment, le gestionnaire de paquets PHP PEAR a été compromis par les attaquants. Les attaquants avaient remplacé l’original par leur code injecté qui avait été téléchargé par des utilisateurs peu méfiants. Ce package a ensuite été utilisé par eux sur leurs sites pour rechercher et télécharger des bibliothèques gratuites écrites en langage de programmation PHP. Bien que de telles instances soient rares, la possibilité d’un site Web PHP personnalisé piraté en raison de failles de jour zéro ne peut pas être complètement négligée.

12. Phishing

L’administrateur de votre site PHP personnalisé a-t-il récemment reçu un courrier du prince nigérian?. Des attaques comme celle-ci sont conçues pour inciter les administrateurs Web à révéler des informations sensibles du site Web PHP menant à un site Web PHP piraté. Par conséquent, pour rester à l’abri des e-mails de filtrage de phishing vers le domaine du site PHP!

13. Tailgating

Le talonnage est juste une autre variante des attaques de phishing. Dans le cadre de cette attaque, un attaquant compromet d’abord un compte d’utilisateur de bas niveau, puis l’utilise pour augmenter les privilèges. Le talonnage a été observé dans l’ une des études de cas par nos chercheurs et est couramment utilisé pour échapper à la détection. Les conséquences du talonnage peuvent varier du vol d’informations à un site PHP piraté.

Site Web PHP personnalisé piraté? Envoyez-nous un message sur le widget de chat, et nous serons heureux de vous aider à réparer votre site Web PHP piraté.

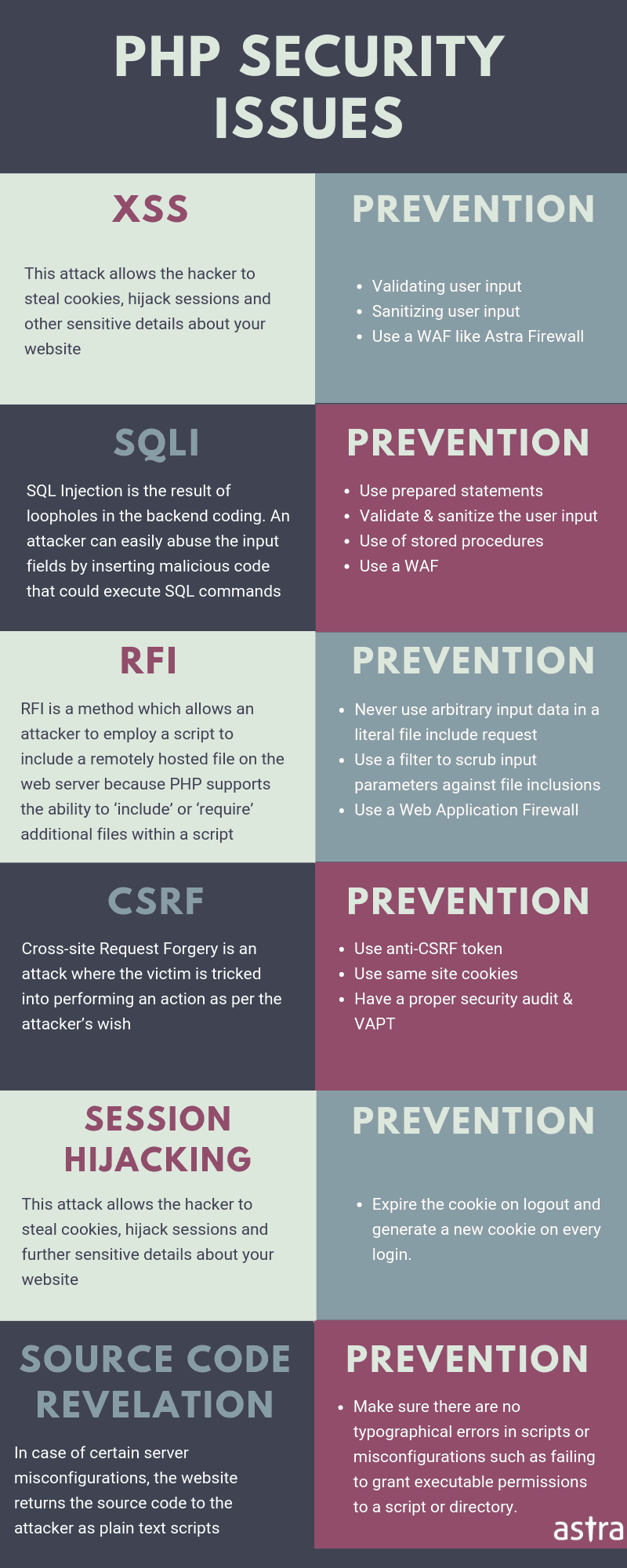

Site Web PHP personnalisé piraté: sécurisation du site

Définir les autorisations correctes

PHP dispose des trois fonctions suivantes pour vérifier les autorisations des fichiers:

- is_readable (): Cette fonction renvoie une valeur booléenne true si l’utilisateur est autorisé à lire un fichier PHP.

- is_writable (): Cette fonction renvoie une valeur booléenne true si l’utilisateur est autorisé à écrire dans un fichier PHP.

- is_executable (): Cette fonction renvoie une valeur booléenne true si l’utilisateur est autorisé à exécuter un fichier PHP.

De même, la fonction chmod () de PHP peut être utilisée pour modifier les autorisations de fichier. Entrez simplement le nom d’un fichier avec l’autorisation. c’est-à-dire “chmod ($ RandomFile, 0644);”. Dans l’image ci-dessous, vous trouverez une liste complète des autorisations de fichiers et ce qu’elles font. De plus, assurez-vous d’ajouter «0» avant l’autorisation de fichier pour spécifier à l’interpréteur PHP que l’entrée est octale.

Définir un mot de passe sécurisé

Assurez-vous que votre mot de passe pour votre site PHP personnalisé est sécurisé. Faites-en un bon mélange de chiffres, d’alphabets et de symboles. De plus, avant de définir un mot de passe, il est recommandé de parcourir les dictionnaires de mots de passe populaires comme Rockyou.txt et de vérifier si le mot de passe que vous définissez n’y figure pas. Dans le cas des utilisateurs Linux, la commande Grep peut être utile pour rechercher dans des fichiers aussi volumineux. Recherchez simplement, grep -i ‘* YourNewpass *’ rockyou.txt. De plus, pour éviter d’avoir à créer un nouveau mot de passe, d’autres outils en ligne peuvent également être utilisés pour obtenir un mot de passe sécurisé, long et aléatoire.

Désactiver l’indexation d’annuaire

Pour désactiver l’indexation dans un répertoire particulier, ajoutez le code suivant à son fichier .htaccess (au cas où .htaccess n’est pas présent, créez-en un):

Options -Indexes

Utiliser un hébergement sécurisé

Généralement, tout en recherchant un service d’hébergement, assurez-vous qu’il fournit un pare-feu ou une solution de sécurité comme Astra le fait avec ses partenaires d’hébergement intégrés . De plus, assurez-vous que le sous-réseau isole votre site des autres sites fonctionnant sur le même serveur.

Audit de code PHP

Une fois que le site PHP personnalisé a été créé, en construire un autre à partir de zéro ne serait pas économiquement réalisable. Par conséquent, l’audit de code est le meilleur moyen de détecter les vulnérabilités du site Web PHP avant les attaquants. Astra dispose d’une grande communauté de hackers pour auditer et tester la sécurité de votre site. Non seulement pour l’audit du code, mais Astra peut également aider au nettoyage en cas de piratage d’un site Web PHP.