An IT security audit is a comprehensive assessment of your cybersecurity posture designed to adapt to today’s complex threat landscape. Unlike traditional penetration testing, which focuses on technical vulnerabilities, a modern IT security audit is dynamic and incorporates advanced threat simulation and behavioral analysis to factor in human behavior.

In a world defined by AI-powered supply chain attacks and social engineering tactics, such a dynamic approach aims to move towards a zero-trust environment, i.e., no user or device is inherently trusted, and access is granted only after strict verification.

Why is There a Need for IT Security Audits?

Online expansion of IT assets typically comes with a higher propensity for cyber threats, with more targeted attacks against organizations, irrespective of size, to disrupt businesses and revenue. Thus, it helps you:

1. Improve Cyber Resilience:

Audits comprehensively analyze an organization’s IT infrastructure and identify weaknesses in systems, processes, and user behavior that attackers can exploit. Such reports allow organizations to prioritize and patch vulnerabilities before they can be breached, implement stronger security measures, and train employees against social engineering attempts.

2. Enhance Compliance:

Many industries and regions follow strict regulations for data security, which are defined by standards like SOX, HIPAA, GDPR, PCI, and ISO. For most of these regulations, annual audits and pentests are often mandatory to help you meet compliance requirements and avoid hefty fines or legal repercussions.

3. Increase Stakeholder Confidence

Stakeholders, like customers and investors, are increasingly worried about data breaches and cyberattacks. A successful audit shows your commitment to data protection and mitigating risks, which can increase confidence and potentially attract new customers.

How Often Should Security Audits be Performed?

Companies handling sensitive information, payments, or security data should prioritize more frequent audits, ideally twice a year.

However, due to their comprehensive nature, security audits require careful planning, resource allocation, and a balance between thoroughness and feasibility when scheduling.

Why Astra is the best in pentesting?

- We’re the only company that combines automated & manual pentest to create a one-of-a-kind pentest platform.

- Vetted scans ensure zero false positives.

- Our intelligent vulnerability scanner emulates hacker behavior & evolves with every pentest.

- Astra’s scanner helps you shift left by integrating with your CI/CD.

- Our platform helps you uncover, manage & fix vulnerabilities in one place.

- Trusted by the brands you trust like Agora, Spicejet, Muthoot, Dream11, etc.

Types of IT Security Audit

There is more than one way to categorize an information technology security audit. Generally, categorized based on who performs it, approach, methodology, etc.

The demand for such varied audits arises from the diverse needs of various companies and auditors. For example, some audits laser focus on specific compliances and industry standards, while others focus on who is performing them and the efficacy of specific controls.

Thus, the ideal audit for your needs depends on three primary factors, i.e., who is performing it, the ideal approach, and methodology, which are also the primary buckets of the various types.

Based on Who Performs It:

- Internal Audits: Conducted by the organization’s IT security team or internal auditors, they are a cost-effective way to assess ongoing security posture and identify low-hanging vulnerabilities.

- External Audits: Often known as third-party penetration tests, they are performed by independent security professionals or firms to provide a more objective assessment and can uncover blind spots internal teams might miss.

Based on Approach

- Black Box Audit: The auditor has minimal knowledge about the system, mimicking an external attacker without prior information. This approach is ideal for testing an organization’s ability to defend against unknown threats.

- White Box Audit: In this type of security audit, the auditor has full knowledge of the system and its configuration, allowing for a more in-depth analysis of complex or custom applications.

- Grey Box Audit: The auditor has some knowledge about the system, such as its operating system and basic functionality, to balance the complete transparency of a white box test and the limited knowledge of a black box test.

Based on Methodology

- Vulnerability Tests: This approach uses automated tools to scan systems and applications for known weaknesses. It’s a good starting point for identifying potential security holes, but it may generate false positives.

- Penetration Tests: The auditor tries to gain control of the organization’s infrastructure by simulating a real-world attack and exploiting vulnerabilities identified previously in your systems.

- Compliance Audits: Conducted to verify if an organization meets specific security standards or regulations set by industry or government bodies.

- Risk Assessments: While not strictly an “audit,” a risk assessment identifies critical assets, analyzes potential threats, and assesses the likelihood and impact of a successful attack.

- Due Diligence Questionnaires: Due diligence questionnaires, though valuable, are like security interviews – they gather information but don’t actively test controls or uncover vulnerabilities and must be paired with pentests for ideal results.

IT Audit vs Compliance Audit

| Feature | IT Security Audit | Compliance Audit |

|---|---|---|

| Focus | Overall security posture and vulnerability identification. | Adherence to specific regulations and standards. |

| Methodology | Active testing (penetration testing, vulnerability scans), behavioral analytics. | Review of policies, procedures, documentation, and controls. |

| Outcomes | Identifies weaknesses in security controls, processes, and user behavior. | Ensures compliance with regulations and avoids fines or penalties. |

| Frequency | Varies depending on risk and industry, but often recommended at least annually. | Determined by regulatory requirements, often annually or more frequently. |

| Who Performs | Internal or external security professionals. | Internal audit teams, external auditors, or regulatory bodies. |

| Cost | Varies depending on scope and complexity but is generally more expensive than compliance audits. | Can be relatively inexpensive, especially for internal audits. |

| Reporting | Detailed report outlining vulnerabilities, risks, and recommendations for improvement. | Report on compliance findings, with potential recommendations for improvement. |

| Benefits | Improved security posture, reduced risk of breaches, and stronger defenses against evolving threats. | Demonstrates commitment to data security, avoids legal repercussions, and builds stakeholder trust. |

| Limitations | May not cover all potential threats and relies on the auditor's expertise. | Doesn't guarantee complete security and may not identify all vulnerabilities. |

How to Conduct an IT Security Audit for Your Business? [With Tools]

It is important to use the right tools before beginning security audits. Kali Linux is a customized OS that contains a bundle of tools to conduct a security audit. This OS can be installed on a separate machine, made dual-booted, or virtual machine. To install it on a virtual machine, follow this article.

Once everything is set, let’s begin!

1. Recon Dog

While doing a black box IT security audit, gathering information about the target, such as the CMS being used, is necessary. This would help narrow down and target the precise weak points of security. Recon dog is just the right tool for this purpose. This tool requires no installation, so download it from here and start using it as a normal script.

Alternatively, you can open up your terminal in Kali and type:

git clone https://github.com/s0md3v/ReconDogThis will save it into a directory called ReconDog. Now navigate to the directory and run it using the following commands:

cd ReconDogpython dogThereafter, an interface will open, asking you for the type of recon you wish to perform. Once you enter the recon option, it will ask for the target URL. After typing it, press enter, and the scan will start.

2. Nmap

Another great tool for conducting an IT security audit is Nmap. It can be used to discover open port vulnerabilities, services running, their versions, OS being used, firewall evasion, and fingerprint the network internally and over the internet. To use this tool, open the terminal in Kali and type:

nmap -v -sS -A -T4 targetReplace target with the IP address you wish to scan. This command runs a stealth scan against the target and tries to detect the Operating System and its version. For more help type:

nmap -h

3. Nikto

Nikto is another great tool for finding server vulnerabilities by scanning against 6,700+ known vulnerabilities and SSL certificate-related issues. Use it to discover all kinds of potential server misconfigurations. However, it also generates a lot of false positives, so they need to be verified by exploiting.

To scan your site using Nikto, open the terminal in Kali and type:

nikto -h www.your-site.comFor more help type:

nikto -H

4. Metasploit Framework

Metasploit is perhaps one of the most powerful exploitation frameworks for conducting an IT security audit. All the potential vulnerabilities discovered using Nikto can be checked using Metasploit, as it contains many exploits. To use them, open the terminal in Kali and type:

msfconsoleThis will load the Metasploit framework. For further using Metasploit, read this article.

5. Xsser

While conducting an IT security audit, it is important to check for common web injection vulnerabilities like SQL injection and cross-site scripting. To tool used to check for XSS vulnerabilities in your website is Xsser. To use it, open the terminal in Kali and type:

xsser --gtkThis will open a graphical interface like the one in the image given below. Just set the necessary options and start hunting for XSS bugs!

6. SQLmap

To check for SQLi bugs on your site, there is no better tool than SQLmap. Firstly select a parameter you wish to test. Thereafter, open the terminal in your Kali and type:

sqlmap -u "www.your-site.com/page?param=1" --dbs --random-agent --batchReplace the URL with your site’s URL, the page with the name of the page you wish to test for SQLi, and the param with the parameter you wish to check. This command will automatically try to exploit SQLi bugs and enumerate the database names to you.

SQLmap is a highly customizable tool that can also adjust the intensity and aggression toward testing by using the ‘-level’ and ‘-risk’ options.

For more info type:

sqlmap -h

IT Security Audit: Common Challenges and Best Practices

Challenge 1: Defining a Clear Scope

An inadequately defined scope can lead to an audit that misses critical security areas, focusing on irrelevant aspects that don’t address the organization’s true risk profile. Conversely, an overly broad scope might overwhelm internal resources.

Pro Tip: Collaborate with the auditors to define a precise scope that aligns with your organization’s needs and risk profile, including the systems, applications, data, and processes to be assessed.

Challenge 2: Ensuring Staff Involvement

Without participation from personnel responsible for different IT systems, auditors may struggle to gain access to crucial information and encounter delays in scheduling interviews or collecting data. This may also translate to incomplete or inaccurate findings over time.

Pro Tip: Identify and involve all relevant stakeholders throughout the audit, such as IT security teams, system administrators, and department heads managing critical applications and data.

Challenge 3: Lack of Standardized Framework

Using an ad hoc approach over industrial standards can reduce the credibility and value of the audit findings. Moreover, it can translate to missed KPAs and inconsistencies, making comparing results difficult.

Pro Tip: Leverage recognized industry frameworks like CIS or NIST Cybersecurity Framework to adopt a structured approach and ensure your audit aligns with best practices.

Challenge 4: Insufficient Documentation

In addition to measuring the effectiveness of its overall security posture over time, incomplete documentation of audit activities and findings can create significant roadblocks in trend identification, remediation efforts, and future incident response planning.

Pro Tip: To streamline the audit and post-audit remediation, maintain comprehensive documentation of your IT environment, including security policies, procedures, system configurations, and past security incidents.

Challenge 5: Prioritizing Remediation Efforts

With the range and quantity of vulnerabilities a typical security audit pinpoints, without proper prioritization, you may waste precious resources addressing minor issues while neglecting critical vulnerabilities that pose a significant threat to your infra.

Pro Tip: Prioritize vulnerabilities based on their severity, potential impact, and ease of remediation. This ensures you focus on the most critical risks first and optimize your security posture improvement efforts.

How Can Astra Pentest Help?

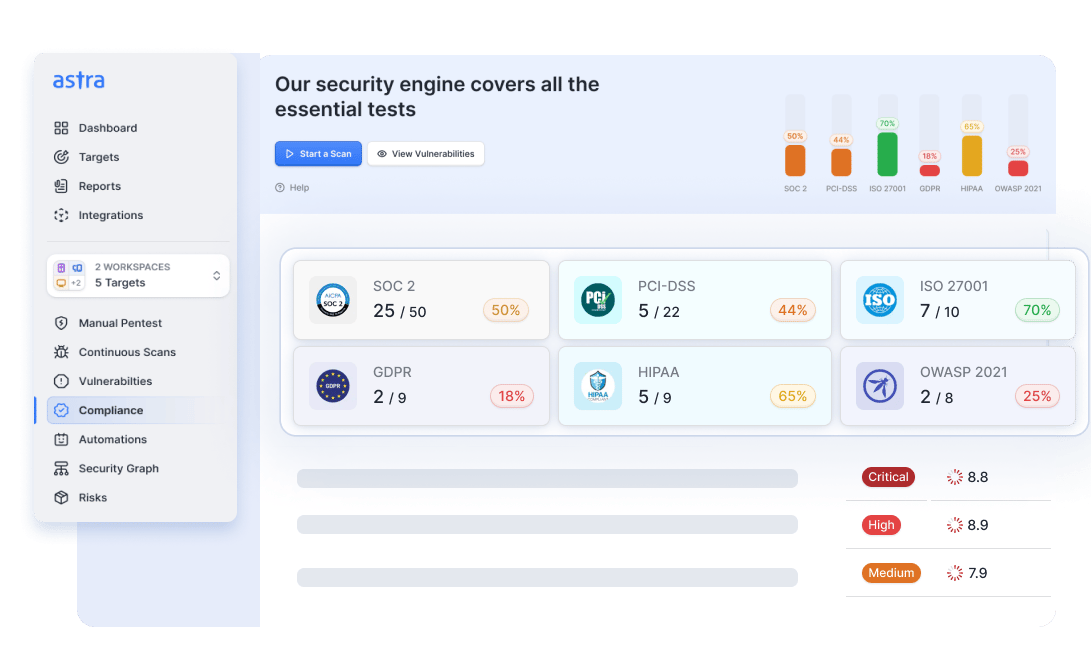

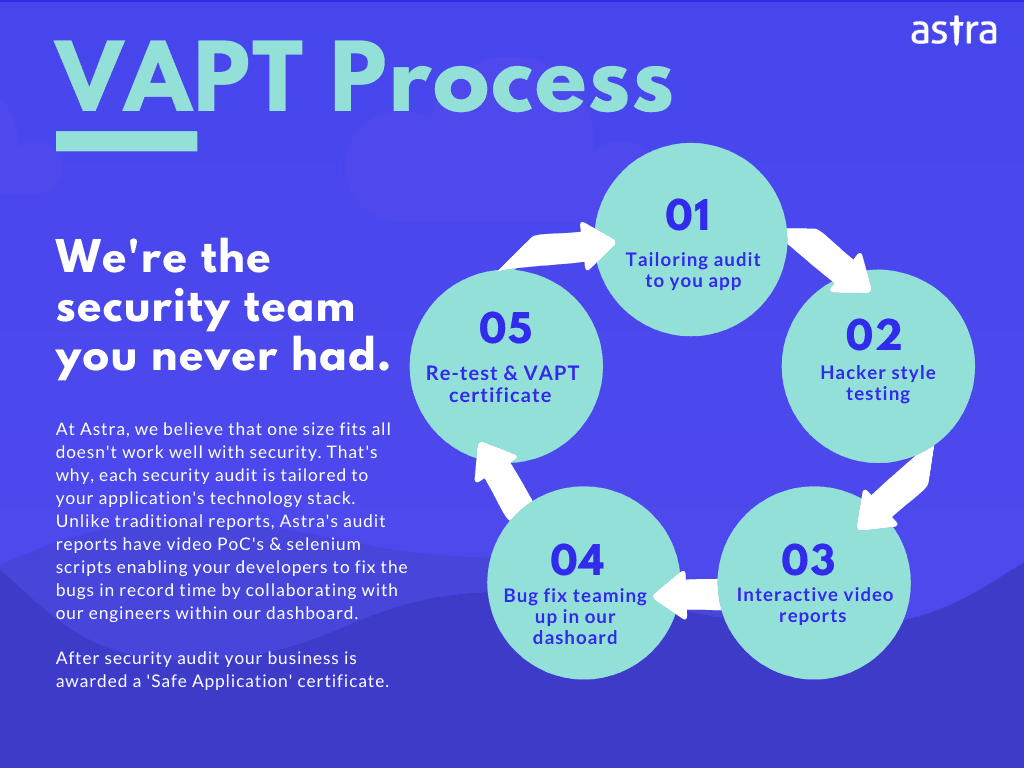

Astra Pentest offers a powerful platform (PTaaS) specifically designed to streamline and strengthen your IT security audits. Leveraging automation and human expertise to deliver in-depth audits, its intelligent scanner performs 10,000+ tests to pinpoint vulnerabilities with guaranteed accuracy, thanks to our vetted scans.

As a comprehensive pentest suite, we assess web apps, API endpoints, cloud infrastructure, mobile apps, and network devices, providing a holistic view of your organization’s security posture.

Moreover, our unique AI-powered test cases help identify complex business logic vulnerabilities, while the CXO-friendly dashboard simplifies the audit by providing clear and customizable reports.

IT Security Audit Checklist

This section provides a comprehensive list of items that should be checked during a security audit. It is important to note that this differs based on the company’s needs and requirements. However, this IT security audit checklist will provide a general idea.

1. Data Security

- Check for data encryption both at rest and in transit (TLS).

- Verify implementation of access controls.

- Check for data backups and verify their secure storage.

2. Network Security

- Verify the up-to-date configuration of firewalls.

- Check for open ports and ensure their security.

- Verify the presence of updated antivirus and malware protection.

3. App Security

- Verify that all patches and security fixtures are current.

- Scan for vulnerabilities like SQL injections, XSS, and others.

- Carry out penetration tests for detailed information on vulnerabilities.

4. Identity Management

- Verify the strength of password policies in place.

- Ensure that users are trained on best security practices.

- Review and update user access regularly.

Final Thoughts

Don’t play catch-up with cyber threats. Pinpoint vulnerabilities, assess compliance, and strengthen your security posture to significantly reduce the risk of breaches and build trust with stakeholders.

Use a combo of internal and external audits, along with established frameworks and methodologies, to ensure a holistic assessment that addresses both technical vulnerabilities and human behavior.

Don’t wait for a cyberattack to expose your weaknesses; take control with an IT security audit today!

FAQs

What is information security audit?

An information security audit is a comprehensive assessment of an organization’s information security posture and IT infrastructure. Conducting an information security audit helps organizations find and assess the vulnerabilities existing within their sensitive documents, networks, connected devices, and applications.

What is the difference between an IT audit and a security audit?

IT audits look at the big picture: efficiency, controls, and compliance across all IT systems. Security audits zoom in on how well your defenses hold up against cyber threats.

How to prepare for an IT audit?

Start by gathering your IT asset inventory and security policies. Request the audit scope and timeline, identify your team, and brief them. Organize documentation for compliance, data protection, and risk management to ensure a smooth audit.

What is the timeline for the IT Security Audit?

Typically, IT security testing takes 4-5 days on average. After you have fixed the vulnerabilities, the rescan to verify the validity of the patches rolled out usually takes 2-3 more days.

Much thanks!

🙂