Prestashop piraté? Découvrez les symptômes, la cause et les solutions

Le logiciel Prestashop est une solution de e-commerce en open source. Il fût développé en tant que projet scolaire. Cependant, la communauté open source a vite rattrapé son retard. Donc, étant open source, il utilise PHP et Mysql pour la gestion de base de données. Le code pour Prestashop peut être vu par quiconque car il est open source. Comme tout le monde peut le voir, tout le monde peut trouver des bugs. La sécurité de Prestashop a subi des vulnérabilités majeures cette année. Celles-ci vont de l’injection SQL Prestashop au cryptage par cookie buggy qui peut être la cause de votre piratage Prestashop. La sécurité du e-commerce est d’une importance primordiale car elle est liée à la perte de revenus instantanée. Le «piratage de Prestashop» est en hausse en raison de l’utilisation généralisée de cette solution de e-commerce. Par conséquent, les utilisateurs doivent investir plus de temps et d’argent dans la sécurité de Prestashop.

Prestashop piraté: Les résultats possibles du piratage dePrestashop

- Crée de fausses pages sur votre site Web.

- Redirige les clients vers d’autres sites Web.

- Vole des informations sensibles telles que les identifiants de connexion, les mots de passe bancaires ou les détails de carte de crédit.

- Spam SEO comme le mot-clé japonais Hack & Pharma Hack.

- Votre hébergeur a désactivé votre site Web.

- Liste noire sur les moteurs de recherche.

- Spam plus de gens.

- Votre site Web devient très lent et affiche des messages d’erreur.

- Les publicités et les fenêtres publicitaires intempestives s’ouvrent lorsque vous visitez votre site Web.

- Perte de confiance de l’utilisateur.

- Perte de revenus.

- et bien plus encore!

Prestashop piraté: Les causes possibles d’un piratage de Prestashop?

1) Prestashop piraté: injection SQL Prestashop

L’injection SQL dans Prestashop est une vulnérabilité courante. C’est grave parce qu’il s’agit de la base de données. Cela est dû au fait que vous fournissez une entrée non autorisée. Le SGBD exécute ensuite la requête à partir de l’entrée et conduit à la divulgation d’informations sensibles. Cela pouvant aller jusqu’à la prise de contrôle du système dans certains cas. L’injection de Prestashop SQL a été signalée pour la première fois en 2014. PrestaShop 1.6.0 et d’autres versions sont considérées comme vulnérables. Le problème se trouvait dans le paramètre id_fabricant

La ligne de code suivante donne une entrée non autorisée après le id_fabricant. Ainsi, le hacker peut lire la base de données. Cela compromettrait la sécurité de Prestashop. De plus, pour exploiter automatiquement, des outils tels que Sqlmap, Sqlninja, etc. sont utilisés.

Récemment, une autre injection SQL Prestashop a été découverte. Prestashop (1.5.5.0 – 1.7.2.5) souffre de cette vulnérabilité. Il a été baptisé CVE-2018-8824. De plus, cela est dû au module nommé Responsive Mega Menu (Horizontal + Vertical + Dropdown) Pro. Donc si vous installez ce module, mettez-le à jour dès maintenant!

GET: http: //site/modules/bamegamenu/ajax_phpcode.php? Code = p (Db :: getInstance () -

> ExecuteS ("show tables"));

Le code suivant extrait les données à l’aide de la requête ajax à partir du paramètre vulnérable. Il montre les tables présentes dans la base de données. En remplaçant simplement les tables “show statement” par la “statement of choice”, les opérations sur la base de données pourront être effectuées. Le hacker peut donc lire les tables sensibles. Ces tables révèlent les informations d’identification de connexion. La sécurité de Prestashop a donc été violée. Le tableau de bord est ouvert au hack de Prestashop!

2) Prestashop piraté: Escalade des privilèges

L’escalade de privilèges est un problème de sécurité grave lié à Prestashop. Cela se produit lorsqu’un utilisateur disposant de privilèges d’administration moins élevés se voit accorder des privilèges plus élevés. Une augmentation de privilèges pour la sécurité Prestashop a été signalée pour la première fois en 2011. Une récente erreur a été découverte en 2018. Les versions de Prestashop antérieures à 1.6.1.19 en ont souffert. La vulnérabilité a été appelée CVE-2018-13784. La faute réside dans le cryptage buggy du cookie de l’utilisateur. Prestashop utilise le cryptage Blowfish / ECD ou AES via openssl_encrypt (). Donc, il est vulnérable aux attaques oracle. De plus, cela donne au hacker la possibilité de lire / écrire le contenu d’un cookie Prestashop. Ainsi, on peut accéder à des cookies qui ne sont pas destinés à cela. Cela conduit à une élévation de privilèges. Le hacker pourrait donc:

● Accéder à n’importe quelle session d’utilisateur.

● Voler des informations sensibles telles que les détails de carte de crédit, etc.

● Devenir l’administrateur du site et créer des ravages!

Le processus d’émission de cookies a lieu dans ./classes/Cookie.php. Un script permettant d’exploiter cette vulnérabilité a déjà été publié sur www.exploit-db.com. Cela a accéléré le processus de hack de Prestashop dans le monde entier.

3) Prestashop piraté: problèmes de compatibilité

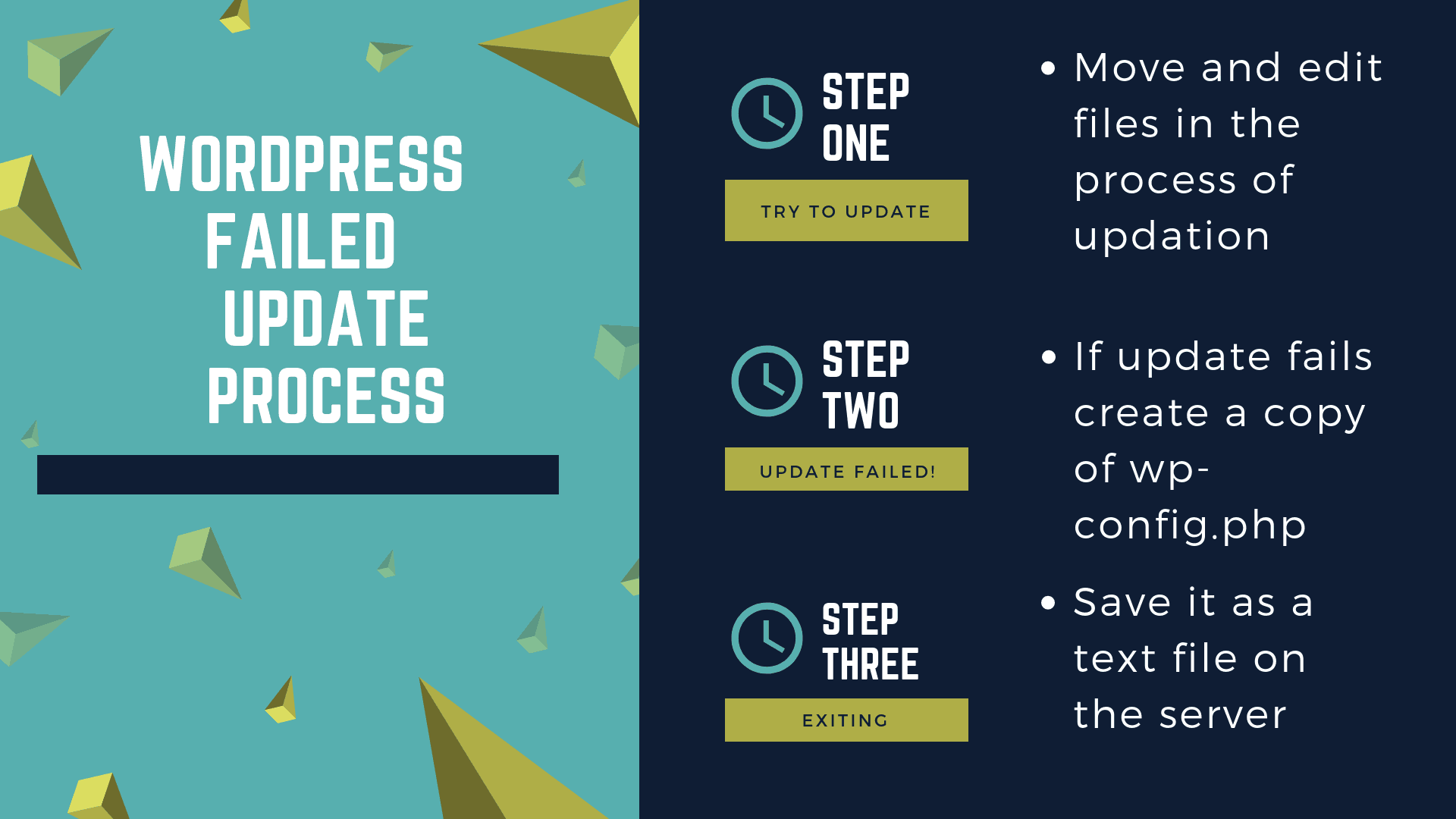

Très souvent, il y a des problèmes de compatibilité. Probablement en exécutant Prestashop sur une installation WordPress. WordPress se met automatiquement à jour via la dernière version. En revanche, il s’agit d’une pratique plutôt saine. Cependant, la pomme de discorde réside dans une mise à jour qui a échouée. Donc, ceci est clarifié davantage en voyant l’échec du processus de mise à jour WordPress.

En surface, tout va bien mais en fait non! Le WordPress vient de créer une copie .txt du fichier wp-config.php. Par conséquent, les informations sensibles de la base de données Prestashop se présentent sous la forme d’un fichier texte sur le serveur. Il existe des scanners spécialement conçus pour rechercher de tels fichiers. Le hacker peut alors effectuer un hack de Prestashop. Tout cela à cause d’une mauvaise installation de WordPress. Ainsi, de tels problèmes de compatibilité surviennent de temps à autre dans la sécurité Prestashop.

4) Prestashop piraté: exécution de code à distance

Ceci est le résultat d’un codage buggy. Cela permet à un hacker d’exécuter du code à distance sur votre ordinateur. Par conséquent, votre serveur peut être complètement compromis. Une vulnérabilité d’exécution de code à distance a été trouvée dans la sécurité Prestashop cette année même. Surnommé CVE-2018-8823, cela a été trouvé dans le module Responsive Mega Menu Pro. Les versions jusqu’à la 1.0.32 sont vulnérables. Ceci était dû à une fonction inconnue dans le fichier modules / bamegamenu / ajax_phpcode.php. Les paramètres peuvent être modifiés pour exécuter le code à distance. De plus, aucune forme d’authentification n’est requise pour l’exploiter.

5) Prestashop piraté: mots de passe faibles et autorisations d’administration

Il est tout à fait possible qu’un mot simple comme admin puisse compromettre une grande entreprise. Souvent, l’installation par défaut est négligée. Assurez-vous qu’aucune installation n’a de mot de passe par défaut. De plus, faîtes attention que l’administration racine n’est pas visible sur Internet. Cela pourrait entraîner une fuite des fichiers d’installation sensibles.

6) Prestashop piraté: téléchargement de fichier arbitraire

Parfois, des freins et contrepoids ne sont pas mis en œuvre. Ainsi, Prestashop permet ensuite de télécharger des fichiers spécialement conçus. C’est un problème grave car il pourrait compromettre le site Web. Il peut être utilisé pour installer des logiciels malveillants dans le système. De plus, Google Dorks est disponible pour vérifier les fichiers vulnérables en bloc. Par exemple:

inurl:"/modules/columnadverts2/"

ou

inurl:"/modules/columnadverts/"

En faisant simplement une recherche Google de ces termes, on peut trouver des serveurs vulnérables de Prestashop. Il ne peut pas toujours être blâmé pour un codage défectueux. Cela pourrait également être dû à des autorisations défectueuses définies par vous.

7) Prestashop piraté: Exploits XSS et Zero Day

Cross-Site Scripting XSS est l’une des vulnérabilités les plus courantes. L’exploitation réussie d’un système XSS peut entraîner:

● Compromettre le compte administrateur.

● Accéder au cookie d’administration.

● Code de vol de cookie malveillant dans les commentaires.

● Téléchargez les logiciels malveillants sur le système de l’utilisateur.

● Accéder aux fichiers et informations sensibles.

En dehors de cela, un exploit du jour zéro aurait pu compromettre votre site Web. Un exploit «jour zéro» est fondamentalement une vulnérabilité non signalée. Comme il n’est pas rapporté, il n’y a pas de correctif disponible pour cela. La meilleure solution est un pare-feu Prestashop comme Astra pour retarder ou empêcher l’attaque.

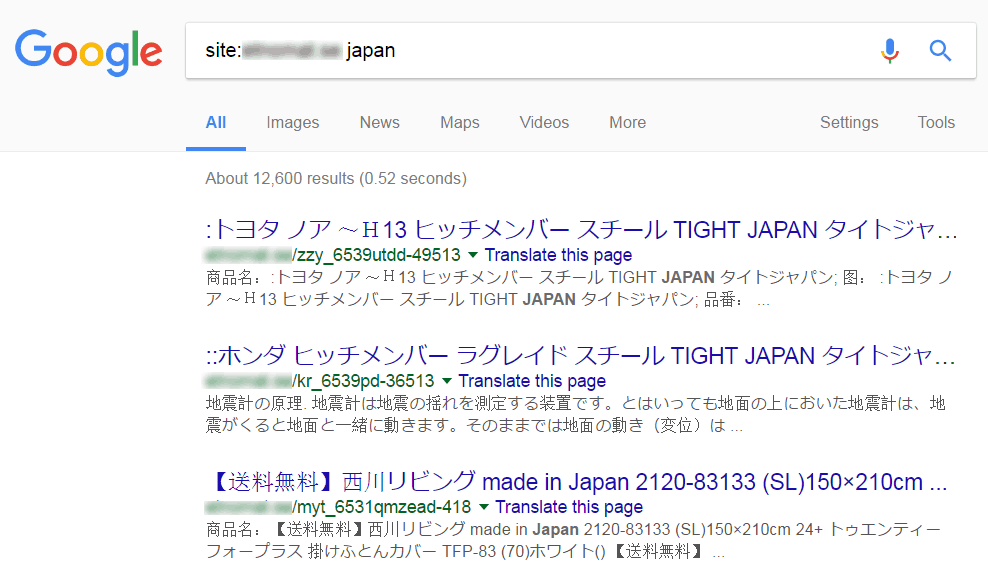

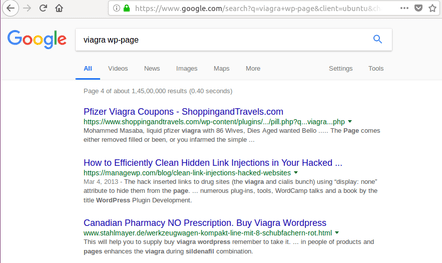

Prestashop piraté: piratage de mots-clés japonais et pharma (SEO Spam)

Il s’agit d’une technique Blackhat SEO dans laquelle les résultats des moteurs de recherche de votre site Web sont piratés. Les robots des moteurs de recherche comme Google ou Bing exploreront votre site Web comme s’il était en japonais ou lié à Pharma. Vous pouvez détecter ce piratage en tapant la requête suivante dans Google. Certaines personnes confondent le spam SEO japonais avec des caractères chinois.

Site: exemple.com ou Site: exemple.com Japon ou Site: exemple.com viagra

Voici une capture d’écran de l’apparence des spams SEO japonais et des spams Pharma japonais – Pharma Hack dans Prestashop [/ caption]

Vous pouvez consulter notre guide détaillé sur la façon de corriger les spams SEO japonais et Pharma Hack dans Prestashop.

Get the ultimate Prestashop security checklist with 300+ test parameters

Cleanup After est Prestashop Piraté

1) Sécurité Prestashop: bloquer l’accès

Si votre Prestashop a été piraté, commencez par bloquer l’accès aux dossiers sensibles. Cela peut être fait en créant un fichier .htaccess à l’intérieur. Dans ce fichier, écrivez:

Ordre Refuser, Autoriser Refuser à tous Autoriser à partir de 22.33.44.55

Cette partie de code refuse l’accès au fichier / dossier. En outre, la dernière ligne spécifie les adresses IP à autoriser. Vous pouvez également ajouter une plage d’adresses IP. Vous voudrez peut-être aussi consulter les fichiers .htaccess modifiés. Nettoyez-les d’abord en cas de piratage Prestashop.

2) Sécurité Prestashop: Vérifiez les autorisations

Deuxièmement, assurez-vous que les autorisations soient correctes pour les fichiers. Dans le cas des répertoires, ils sont 755 (rwxr-xr-x) et pour les fichiers 644 (rw-r - r--). Assurez-vous qu’ils soient correctement configurés pour éviter toute utilisation abusive de l’accès aux fichiers.

3) Sécurité Prestashop: Modules Rogue

Nous avons vu des cas dans lesquels Prestashop a été piraté à cause de plugins vulnérables. Attention aux modules buggy ou obsolètes. Mettez à jour ou remplacez-les. Il y a toujours d’autres options disponibles.

4) Sécurité Prestashop: Le cryptage

Chiffrer les valeurs de connexion dans les tables d’administration. Cela peut constituer une seconde barrière au cas où la base de données serait compromise. Utilisez également la base de données distincte pour une autre application Web installée sur le même serveur.

5) Sécurité Prestashop: Les mots de passe

Utilisez des identifiants FTP et de connexion puissants. N’utilisez pas de mots ni d’expressions couramment utilisés!

6) Sécurité Prestashop: code impénétrable

Les pirates tentent de cacher le code. Ils le font en utilisant un codage non lisible par les yeux humains. Donc, vous devriez probablement rechercher du code caché au format base64. Manuellement, c’est comme trouver une aiguille dans une botte de foin. Un simple morceau de code peut faire l’affaire.

find . -name "*.php" -exec grep "base64"'{}'\; -print &> weirdcode.txt

Ce code cherchera le code encodé base64 et l’enregistrera dans weirdcode.txt. A partir de là, analyser ce qui ne va pas. Vous souhaiterez probablement chercher des domaines de redirection comme:

<li><a href="weird-domain.com">Something1</a></li>

Recherchez dans le fichier weirdcode.txt des domaines complexes.

7) Securité Prestashop: Mise à jour et sauvegarde

Sauvegardez tous vos fichiers si vous ne l’avez pas encore fait. Mettez-les à jour régulièrement. Installez une nouvelle installation à partir des sites officiels. Restez à jour sur les correctifs récents. Les blogs officiels sont les meilleurs à cet effet.

8) Sécurité Prestashop: Pare-feu Prestashop

Pour éviter le piratage Prestashop à l’avenir, utilisez un pare-feu. Un pare-feu empêche les utilisateurs non autorisés d’entrer sur votre système. Il existe des pare-feu assez intéressants sur le marché. Certains sont gratuits, d’autres peuvent vous coûter le prix d’une tasse de café. Vous pouvez également utiliser un plugin à cette fin.

Conclusion

Un hack de Prestashop peut mener à la destruction totale de votre business. La sécurité du e-commerce est une question sensible. Nettoyer le désordre créé par Prestashop est une tâche gigantesque. Par conséquent, mieux vaut prévenir que guérir. Utilisez donc WAF ou une solution de sécurité pour tenir les pirates informatiques à distance. En outre, mettez régulièrement à jour vos installations et continuez à rechercher les activités suspectes. Rappelez-vous qu’une chaîne n’est pas plus solide que son maillon le plus faible.

I favour the standpoint for Prestashop Hack & Malware removal steps

Thanks