Comment sécuriser votre boutique Magento

Aujourd’hui, tous les sites Web sont exposés à de graves risques. Mais, c’est l’industrie du commerce électronique qui fait face au plus de risques en ligne. Et, il s’avère que Magento est le leader de l’espace e-commerce, donc une cible convoitée.

Cependant, vous pouvez réduire ces risques systématiquement en suivant un ensemble de bonnes pratiques de sécurité Magento. Dans ce guide complet et complet, j’ai répertorié des mesures primitives exploitables pour renforcer Magento.

Si vous lisez ce guide tout au long et l’avez suivi avec la plus grande priorité, vous pouvez être sûr de la diminution des vulnérabilités de votre site Web.

Parcourez les URL ci-dessous si vous recherchez:

- Guide de suppression de Magento Hack

- Extension de sécurité Magento par Astra

- Liste de contrôle de sécurité Magento

Le CMS Magento, actuellement, alimente 25% de tous les sites de commerce électronique dans le monde entier. De toute évidence, c’est l’un des CMS les plus admirés pour le commerce électronique. Pour ajouter à cela, il stocke également une mer de données personnelles et financières, ce qui le rend encore plus brillant aux yeux des pirates. Les statistiques de piratage suivantes sur Magento soutiennent cela.

Statistiques de piratage Magento

- Pouvoirs Magento1,2% d’Internet.

- Et, 12% de tous les sites de commerce électronique.

- En chiffres purs, 250,00 sites actifs utilisent Magento.

- Cependant, seuls 11000 de ces sites fonctionnent sur Magento 2, soit environ 44% de tous les sites Web Magento.

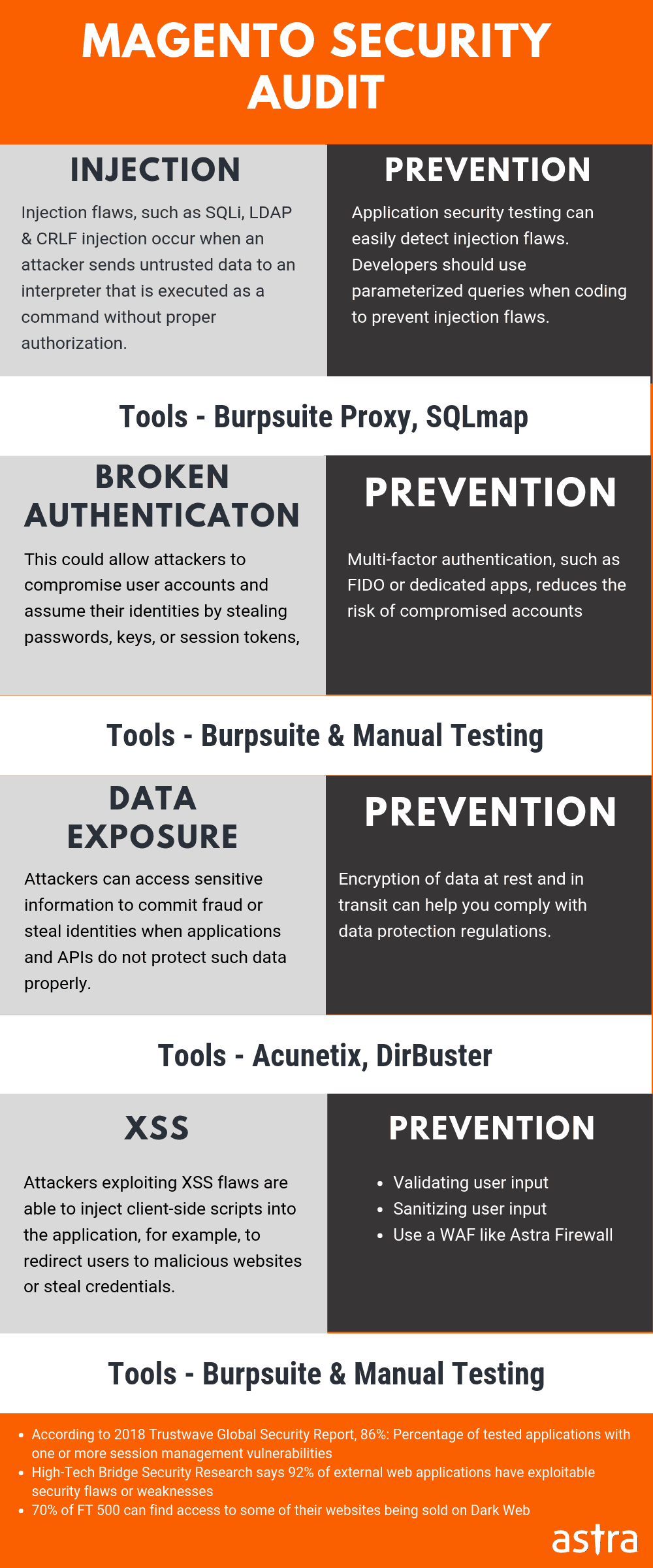

Magento est aussi, le CMS le plus piraté après WordPress. Les détails CVE de Magento CMS montrent que XSS est la plus grande menace pour Magento. D’autres menaces pour Magento incluent l’exécution de code, Injection SQL, Traversée d’annuaire, Redirection vers la boutique Magento, CSRF, etc. Le graphique suivant permet de mieux comprendre.

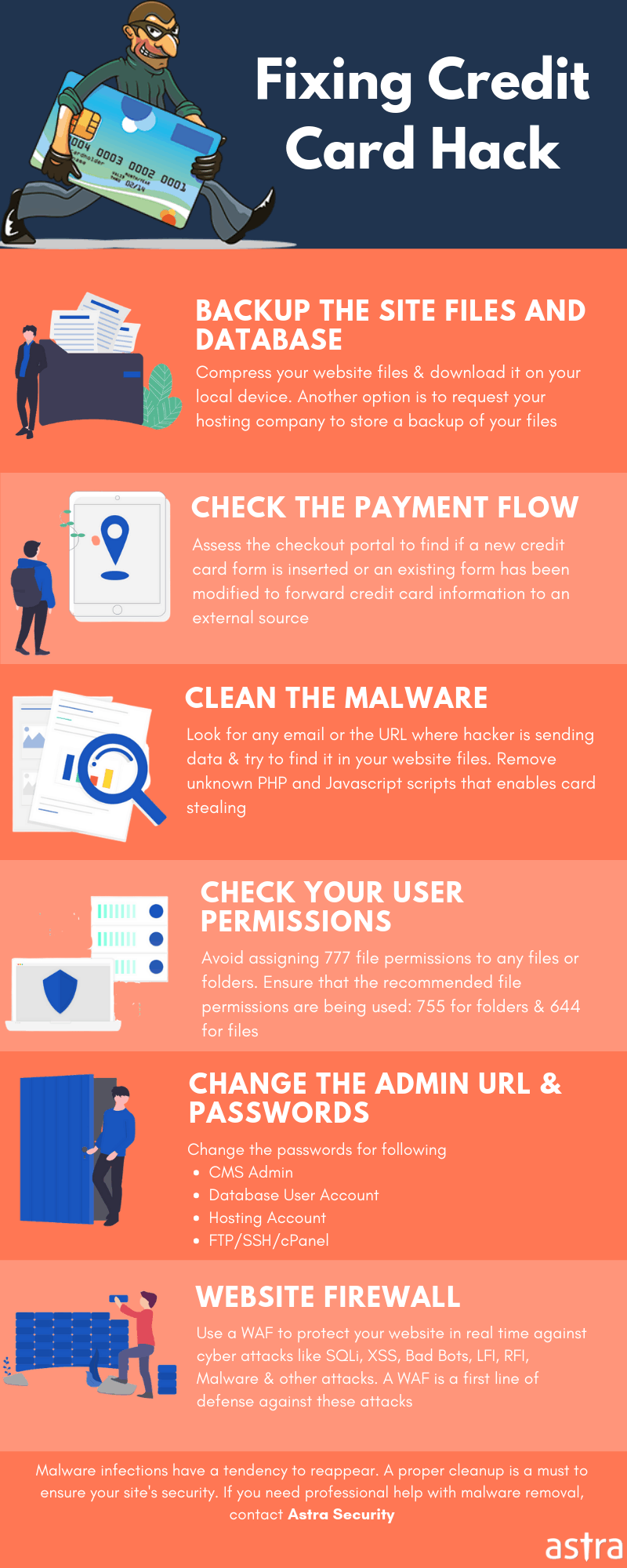

De plus, Écrémage de la carte Magento et les piratages de cartes de crédit sont quelques exemples de la manière dont les données compromises sur Magento se produisent. De plus, les attaques Magecart constituent l’attaque la plus persistante sur Magento à ce jour. À la suite de ces attaques, les clients sont confrontés au vol d’identité, au vol de données, à de fausses transactions, etc. Voici des données plus détaillées sur le piratage pour votre lecture.

Les 16 principales étapes pour sécuriser les magasins Magento 1 et Magento 2

La sécurisation et la maintenance de votre site Web sont cruciales en cette ère de cybercriminalité accrue, encore plus lorsqu’il s’agit de commerce électronique. Les séquelles d’une attaque sur Magento ou sur tout commerce électronique d’ailleurs se répercutent sur un plus grand nombre de personnes. Dans de tels cas, ce sont les gens ordinaires et leurs données qui sont en jeu. Bill Gates, exprime à juste titre l’appréhension pour les sites de commerce électronique comme,

Oh, je pense qu’il y a beaucoup de gens qui achèteraient et vendraient en ligne aujourd’hui qui vont là-haut et ils obtiennent les informations, mais quand vient le temps de taper leur carte de crédit, ils réfléchissent à deux fois parce qu’ils ne sont pas sûrs de comment cela pourrait sortir et ce que cela pourrait signifier pour eux.

Tout se résume à une chose: sécuriser votre site Web pour que les gens se sentent suffisamment en confiance pour glisser leurs cartes directement et ne pas subir les conséquences. En ce qui concerne les propriétaires de sites Web, il existe des sanctions froides et sévères pour justifier la sécurité de Magento.

Cependant, vous pouvez éviter d’être confronté à la tempête en suivant simplement les mesures de sécurité ci-dessous décrites dans ce guide. Honnêtement, si vous avez mis en œuvre ces mesures avec soin, vous réduirez les risques au maximum.

Get the ultimate Magento Security checklist with 300+ test parameters

Guide connexe – Sécurité du commerce électronique

1. PCI-DSS (Payment Card Industry – Data Security Standard)

Étant donné que les sites de commerce électronique traitent les données de paiement sensibles des clients, cela nécessite une surveillance vigilante. Par conséquent, le PCI (Payment Card Industry), une association des principales sociétés de cartes de crédit, veille à la sécurité des magasins Magento de ces sites.

En tant que propriétaire d’entreprise Web, il est de la plus haute importance que les clients bénéficient d’un paiement sécurisé garanti. Par conséquent, le PCI-DSS exige que tous les sites Web Magento utilisent une gestion standard et sécurisée des cartes de crédit. En cas de non-respect, de lourdes amendes et des sanctions sévères peuvent être facturées.

Que comprend la conformité PCI?

Les exigences de sécurité en vertu de la conformité PCI comprennent les politiques et procédures, la conception de logiciels et l’architecture réseau. Dans la langue des profanes

- Construire et maintenir un réseau et des systèmes sécurisés

Condition 1: installer et maintenir une configuration de pare-feu pour protéger les données des titulaires de carte.

Condition 2: ne pas utiliser les valeurs par défaut fournies par le fournisseur pour les mots de passe système et autres paramètres de sécurité.

- Protéger les données des titulaires de carte

Exigence 3: Protéger les données de titulaires de carte stockées.

Exigence 4: Crypter la transmission des données de titulaires de carte sur des réseaux publics ouverts. - Maintenir un programme de gestion des vulnérabilités

Condition 5: Protéger tous les systèmes contre les logiciels malveillants et mettre à jour régulièrement les logiciels ou programmes antivirus.

Condition 6: Développer et maintenir des systèmes et des applications sécurisés - Mettre en œuvre des mesures de contrôle d’accès strictes

Exigence 7: Restreindre l’accès aux données des titulaires de carte aux besoins de l’entreprise Exigence 8: Identifier et authentifier l’accès aux composants du système,

Exigence 9: Restreindre l’accès physique aux données des titulaires de carte, - Surveiller et tester régulièrement les réseaux

Exigence 10: suivre et surveiller tous les accès aux ressources du réseau et aux données de titulaires de carte.

Exigence 11: tester régulièrement les systèmes et processus de sécurité, - Maintenir une politique de sécurité de l’information

Exigence 12: Maintenir une politique qui traite de la sécurité des informations pour tout le personnel,

Le non-respect des directives établies par PCI-SSC peut ouvrir la porte à piratage de cartes de crédit dans votre magasin.

2. Changer le nom d’utilisateur de l’administrateur pour Magento Store

Une fois que vous vous êtes assuré de la conformité PCI de votre site, modifiez le nom d’utilisateur par défaut de l’administrateur. Évitez toujours d’utiliser l’évidence comme nom d’utilisateur. Par exemple, le mot «admin», votre propre nom, le nom de votre site Web sont trop faciles à deviner pour un hacker et donc dangereux. Un site Web Magento nouvellement installé a l’adresse e-mail du propriétaire du projet comme nom d’utilisateur. Modifiez l’adresse e-mail de code fixe par défaut du propriétaire du projet comme suit:

- Connectez-vous à votre Panneau d’administration Magento

- Aller à system >> My account

- Saisissez le nouveau nom d’utilisateur unique dans le Champ “‘Username’.

- Cliquez sur “Save Account“.

3. Changer l’URL d’administration dans Magento

Presque tous les sites Web ont / admin comme URL par défaut pour leurs pages d’administration. Ne pas modifier cette URL d’administrateur par défaut dans Magento crée une vulnérabilité sérieuse. D’un autre côté, changer l’URL par défaut masquerait la page d’administration de votre site Web, améliorant ainsi la sécurité de Magento. De plus, nous vous recommandons de choisir une valeur autre que «admin» ou «backend» ou un autre terme qui n’est pas facile à deviner.

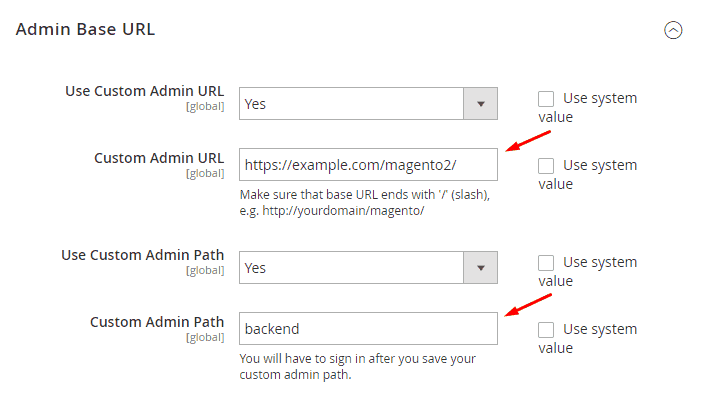

Vous pouvez modifier l’URL d’administration par défaut en suivant quelques étapes comme ci-dessous:

- Dans le panneau d’administration, sélectionne z System > Configuration.

- Sélectionner Admin dans la colonne la plus à gauche.

- Accédez au Section Admin Base URL section, et procédez comme suit:

a) Définissez Use Custom Admin URL à “Yes”. Ensuite, entrez l’URL d’administration personnalisée dans un format comme celui-ci:http://votredomaine.com/magento/

b) Définissez le chemin d’administration personnalisé sur “Yes”. Ensuite, entrez le nom du chemin d’administration personnalisé. Choisissez quelque chose qui n’est pas facilement devinable par les attaquants. - Enfin, frappez le Save Config et connectez-vous avec l’URL nouvellement créée.

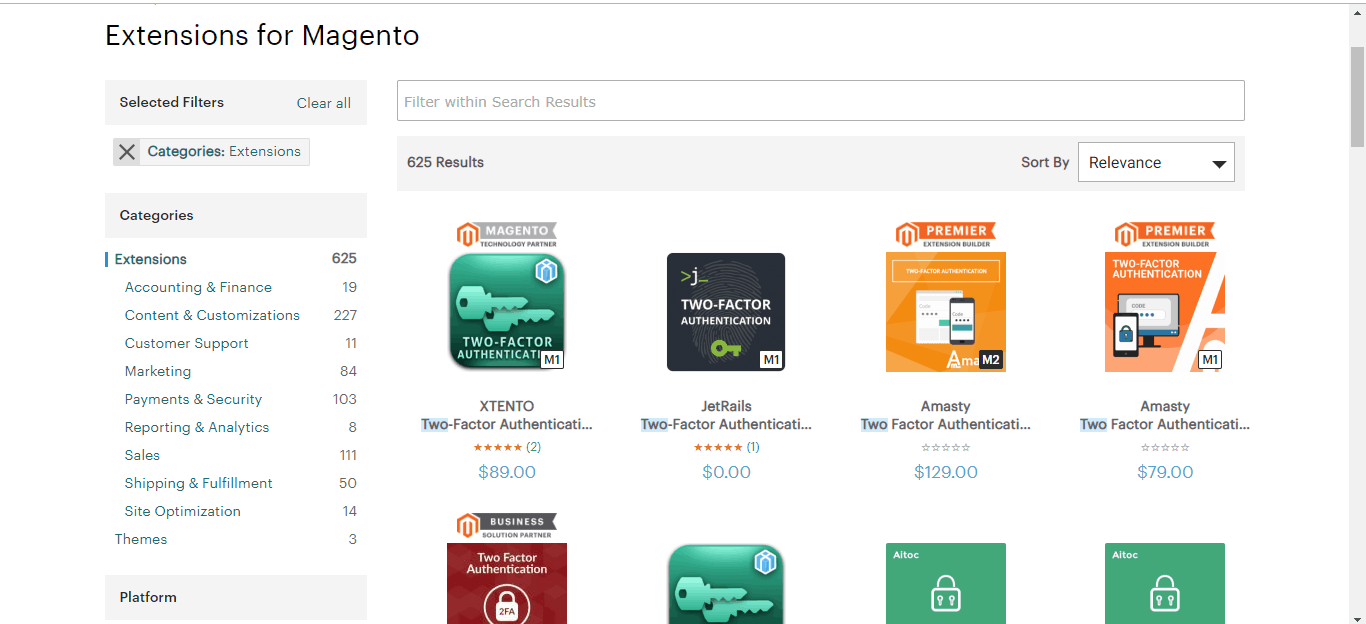

4. Utilisez la vérification en deux étapes pour la connexion Magento

La vérification en deux étapes réduit considérablement les risques de sécurité liés à vos mots de passe Magento. Même si un pirate informatique a accès à des informations d’identification volées, il ne peut tout simplement pas se connecter à votre panneau d’administration en raison d’une sécurité supplémentaire. De plus, l’authentification à deux facteurs vérifie également le forçage brutal. Vous pouvez également installer TFA pour votre page de connexion pour un accès authentique aux comptes d’utilisateurs.

Il existe de nombreuses extensions qui offrent l’utilité de la vérification en deux étapes, choisissez la meilleure en fonction des notes.

5. Utilisez la liste blanche IP et .htaccess dans Magento

La prochaine étape est la liste blanche IP et .htaccess. La liste blanche ne sélectionne que les adresses IP pour accéder au panneau d’administration de Magento est un moyen intelligent de sécuriser votre site. Ainsi, utilisez la liste blanche IP et la protection par mot de passe .htaccess pour bloquer l’accès à tout système de développement, de préparation ou de test. Comme ce sont des systèmes très sensibles et que toute compromission de ceux-ci entraînerait une fuite de données horrible ou une attaque brutale.

Voici comment vous pouvez modifier votre fichier .htaccess pour protéger certaines URL des attaquants cachés

a) For a single-store view Magento installation

#####Secure adminRewriteCond %{REQUEST_URI} ^/(index.php/)?admin/ [NC,OR]RewriteCond %{REQUEST_URI} ^/downloader/ [NC]RewriteCond %{REMOTE_ADDR} !^my.ip.add.ressRewriteRule ^(.*)$ http://%{HTTP_HOST}/ [R=302,L]

b) For a Store View in a Subdirectory

Si Magneto est installé dans un sous-répertoire ou une vue de magasin en tant que sous-répertoire virtuel du nom de domaine principal,

Par exemple. https://www.getastra.com/features/

Par exemple. https://www.getastra.com/en/

Par exemple. https://www.getastra.fr/

#####Secure adminRewriteCond %{REQUEST_URI} ^/(downloader shop/ en fr/)?(index.php/)?admin/ [NC,OR]RewriteCond %{REQUEST_URI} ^/downloader/ [NC]RewriteCond %{REMOTE_ADDR} !^my.ip.add.ressRewriteRule ^(.*)$ http://%{HTTP_HOST}/ [R=302,L]

Un autre moyen simple de mettre des adresses IP sur liste blanche consiste à utiliser une extension telle que Verrouillage ultime GeoIP qui accorde l’accès au magasin à des adresses IP spécifiques. Avec cette extension, vous pouvez facilement bloquer le trafic provenant de pays, régions et adresses IP indésirables. De plus, vous pouvez également bloquer l’accès à l’ensemble du magasin, à des produits spécifiques et à des pages Web.

6. Utilisez des mots de passe forts

Si vous utilisez toujours un mot de passe facile à deviner, veuillez le reconsidérer. L’utilisation d’un mot de passe fort vous aide à:

- Protégez vos informations personnelles

- Protégez vos e-mails, fichiers et autres contenus

- Empêcher quelqu’un d’accéder à votre compte

Un mot de passe fort se tient dans une crise comme un attaque de force brute. Maintenant, qu’est-ce qu’un mot de passe fort et qu’est-ce qui ne l’est pas? La combinaison de lettres, de chiffres et de symboles comme mots de passe en fait un mot de passe fort. Depuis, les mots de passe sont sensibles à la casse, l’utilisation de lettres majuscules et minuscules le rend encore plus fort. La longueur idéale du mot de passe est comprise entre 8 et 14 caractères. D’un autre côté, un mot de passe faible est celui qui utilise des mots, des phrases et des combinaisons faciles à deviner. Par exemple, mot de passe, 12345678, 9874561, etc. est classé comme mots de passe faibles.

Vous pouvez créer des mots de passe vous-même ou utiliser un générateur de mots de passe en ligne à cet effet. Si vous prévoyez de créer vous-même des mots de passe, nous vous suggérons de consulter ce guide sur – “Comment créer des mots de passe sûrs et sécurisés. »

Voici un exemple de la façon dont vous pouvez convertir un mot de passe simple en un mot de passe fort:

Remplacez les lettres par des chiffres et des symboles Exemple: «Spooky Halloween» devient « sPo0kyH @ ll0w3En »

7. Limiter les tentatives de connexion pour Magento Admin

Un autre moyen sécurisé de verrouiller votre panneau d’administration contre les attaquants consiste à limiter le nombre de tentatives de connexion infructueuses. Vous pouvez également continuer et limiter le nombre maximum de demandes de réinitialisation de mot de passe. Cela protégera votre site Web contre les tentatives de connexion non authentifiées.

Pour configurer votre site Web, vous pouvez suivre les étapes ci-dessous:

Pour Magento 1.x:

- Connectez-vous à votre panneau d’administration.

- Aller vers System.

- Ensuite, allez à Configuration.

- Cliquer sur Advanced> Admin.

- Cliquez pour agrandir Security option là-bas. Et modifiez les paramètres respectifs

Pour Magento 2.x:

- Connectez-vous à votre panneau d’administration.

- Aller vers Stores> Settings

- Ensuite, allez à Configuration.

- Cliquer sur Advanced> Admin.

- Cliquez pour agrandir Security option là-bas. Et modifiez les paramètres respectifs

Blog connexe – Protection de connexion Magento

8. Activer le Captcha dans la connexion et les formulaires Magento

CAPTCHA est une abréviation de test de Turing public entièrement automatisé pour distinguer les ordinateurs et les humains. C’est assez explicite. Donc, CAPTCHA est le meilleur pari pour décourager les attaques de bots sur le panneau d’administration de votre Magento. Vous pouvez activer CAPTCHA sur votre site en suivant ces étapes simples:

Pour Magento 1.x:

- Aller vers System

- Cliquer sur Configuration

- Aller à Advanced >> Admin dans le panneau le plus à gauche

- Élargir le CAPTCHA section; Sélectionnez «Oui» pour activer CAPTCHA.

Pour Magento 2.x:

Accédez à Boutiques> Paramètres> Configuration> Avancé> Admin> CAPTCHA

- Aller vers Stores >> Settings

- Cliquer sur Configuration

- Aller à Advanced >> Admin dans le panneau le plus à gauche

Élargir le CAPTCHA section; Sélectionnez «Oui» pour activer CAPTCHA.

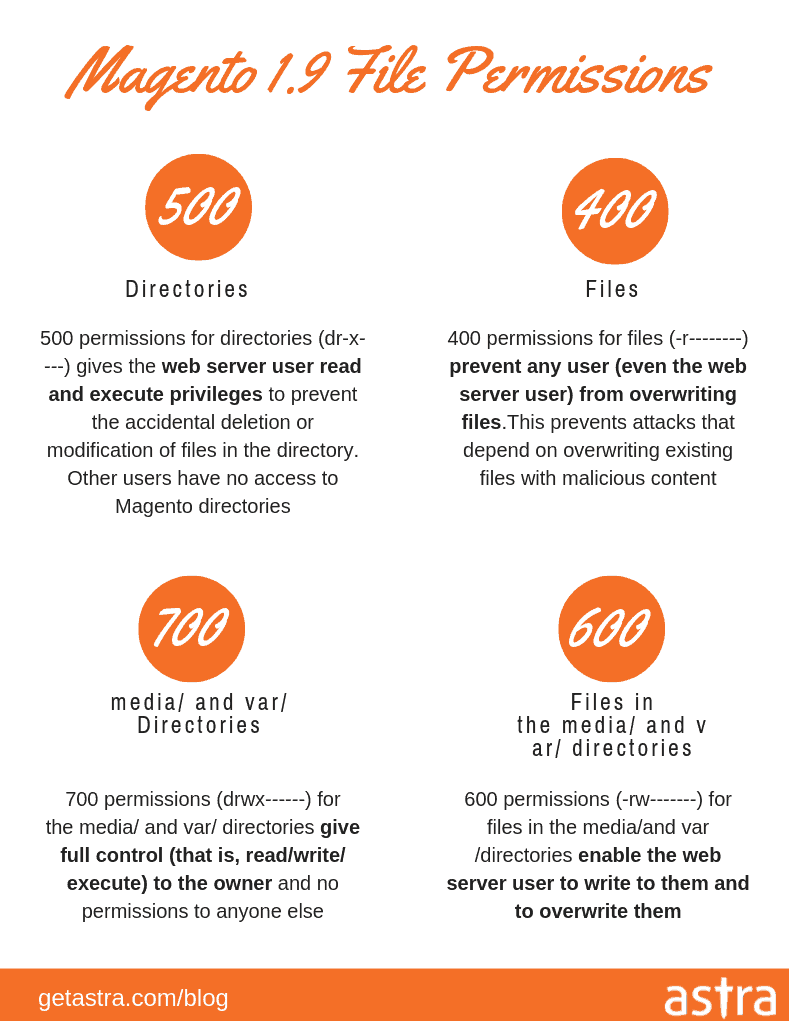

9. Définissez les autorisations de fichiers et de répertoires recommandées dans Magento Store

Pour adapter Magento aux besoins spécifiques de votre entreprise, vous devrez peut-être personnaliser la plate-forme. Les fichiers et dossiers et leurs autorisations respectives jouent un rôle important à cet égard. Cependant, c’est aussi complexe.

En tant que responsable de la sécurité, je recommande d’avoir l’autorisation de 755 pour les répertoires et de 644 pour les fichiers. Cela étant dit, certains fichiers de votre site Web Magento peuvent nécessiter une autorisation différente de celle que nous venons de mentionner. La liste de tous ces fichiers et de leurs autorisations appropriées rendra ce guide inutilement long, mais nous avons un guide sur “Comment définir les autorisations correctes des fichiers Magento” Qui aidera.

Lisez aussi: Shell web PHP

Définissez les autorisations de dossier comme:

- Accédez à votre site Web via FTP.

- Accédez à votre dossier d’installation Magento. Ex: (/ chemin / vers / votre / Magento / install /)

- Faites un clic droit sur le dossier et sélectionnez le File Permissions option

- Une fois que vous avez cliqué sur l’option, une nouvelle fenêtre s’ouvrira. Insérez “700” dans le Numeric value champ.

- Puis activez le “Recurse into subdirectories” Option. Dans la liste ci-dessous, cochez la case intitulée “Apply to directories only”.

- Appuyez sur le bouton OK.

- Le processus peut prendre plusieurs minutes pour un grand nombre de fichiers.

Définissez les autorisations de fichier comme:

- Accédez à votre site Web via FTP.

- Accédez à l’endroit où Magento est installé. Ex: (/ chemin / vers / votre / Magento / install /)

- Cliquez avec le bouton droit sur le fichier et sélectionnez le File Permissions option

- Une fois que vous avez cliqué sur l’option, une nouvelle fenêtre s’ouvrira. Dans le champ Valeur numérique, saisissez la valeur “600”.

- Activez ensuite l’option “Recurse into subdirectories”. Dans la liste ci-dessous, cochez la case intitulée “Apply to files only”.

- Appuyez sur le bouton OK.

- Le processus peut prendre plusieurs minutes pour un grand nombre de fichiers.

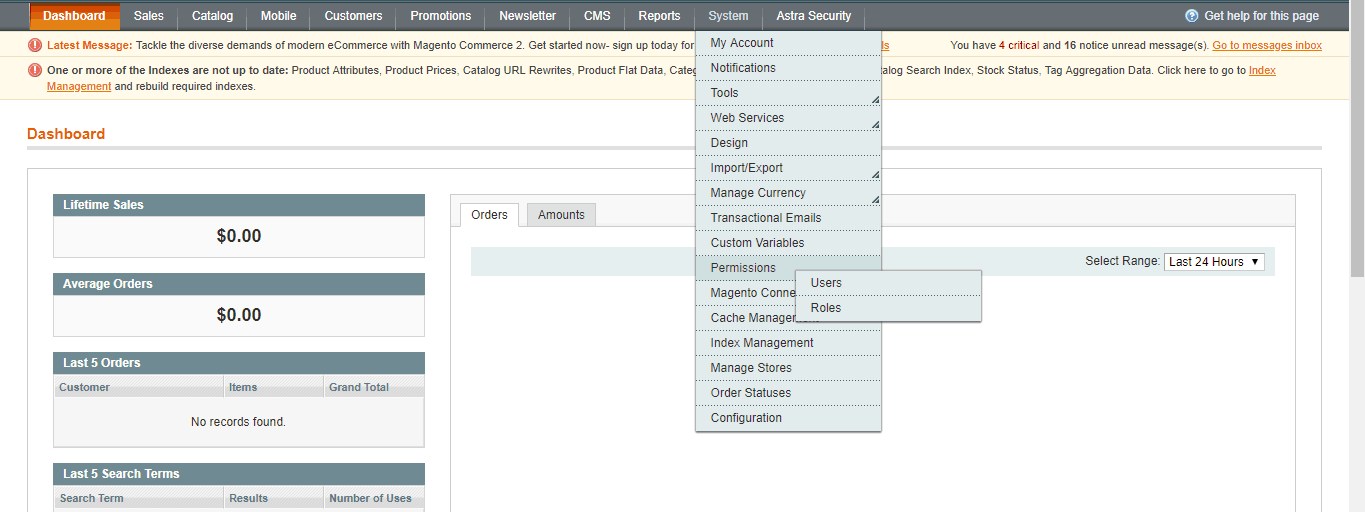

10. Définissez les rôles et autorisations utilisateur recommandés dans Magento Store

La définition des rôles d’utilisateur corrects aide à séparer les tâches. Il améliore également la sécurité du magasin car chaque utilisateur ne bénéficie pas de toutes les autorisations. Il existe différents niveaux d’autorisations. Vous pouvez attribuer un rôle à un utilisateur en fonction de son devoir et de vos préférences.

Voici les étapes pour définir les autorisations utilisateur correctes:

- Connectez-vous à votre site Web et accédez à ‘System’

- Cliquez sur ‘Permissions’, vous verrez deux options ‘Users’ & ‘Roles’

- ‘Roles’ est la section où vous pouvez définir des rôles, tandis que ‘Users’ est l’endroit où vous les attribuez.

11. Sauvegardez vos données régulièrement

En cas d’attaque inattendue, une sauvegarde peut sauver votre site. Une bonne sauvegarde permet de restaurer votre site Web piraté en quelques minutes. C’est la meilleure gestion des catastrophes que vous ayez. Mais, pour rendre les sauvegardes fonctionnelles, vous devez vous occuper de quelques choses, comme-

- les fichiers à inclure

- la fréquence de la sauvegarde

- la fonctionnalité de la sauvegarde

Avant de commencer à sauvegarder votre site, comprenez correctement les nécessités. Une sauvegarde doit inclure tous les fichiers nécessaires à la configuration, à l’apparence et au fonctionnement de votre site Web.Un site Web Magneto vous permet d’effectuer quatre types de sauvegardes telles que:

- Sauvegarde du système (comprend le code source + base de données + média),

- Sauvegarde de la base de données (exclusivement pour la base de données),

- Base de données avec sauvegarde des médias, et

- Système sans support de sauvegarde.

Remarque:

- Mettez votre site Web en mode maintenance avant d’effectuer une sauvegarde. Le site Web sort automatiquement du mode Maintenance après la sauvegarde.

- Assurez-vous que votre serveur et votre base de données sont sauvegardés sur un emplacement externe autre que votre serveur.

Une sauvegarde système est la sauvegarde la plus fonctionnelle car elle inclut à la fois le code source et la base de données. Cependant, vous pouvez mélanger les types en fonction de vos besoins.

Venir à la fréquence des sauvegardes. Eh bien, cela peut varier en fonction de la fréquence à laquelle vous mettez à jour le contenu de votre site Web. Vous pouvez opter pour des sauvegardes quotidiennes, hebdomadaires ou mensuelles.

Désormais les méthodes de sauvegarde, vous pouvez opter soit pour une sauvegarde manuelle, soit automatiser le processus.

Le but d’une sauvegarde est de restaurer votre site Web à sa position initiale et saine. Ainsi, vérifiez toujours complètement les sauvegardes sur votre site Web. Dans le cas d’un grand site, la restauration d’une sauvegarde devient trop fastidieuse et prend du temps. Dans de telles situations, il serait préférable de travailler avec votre hébergeur afin de déployer une solution de sauvegarde de base de données professionnelle.

12. Mettre à jour les correctifs de sécurité Magento 2.0 manquants

L’exécution de sites Web sur des versions obsolètes et vulnérables reste la principale cause de piratage dans le CMS. Exécutez toujours votre boutique sur la dernière version de Magento. Cela garantit que votre installation ne contient aucune vulnérabilité. Chaque mise à jour inclut les dernières améliorations de sécurité. Vérifiez les mises à jour de sécurité ici – https://magento.com/security

Si pour une raison quelconque vous ne pouvez pas mettre à niveau vers la dernière version, assurez-vous de installer tous les correctifs de sécurité comme recommandé par Magento. Bien que Magento publie des correctifs de sécurité pour résoudre les problèmes majeurs, les nouvelles versions de produits incluent également des améliorations supplémentaires pour aider à sécuriser le site.

13. Installer des extensions à partir d’une source fiable

Les extensions tierces non mises à jour et vulnérables sont à nouveau la cause principale de nombreux hacks. Assurez-vous d’installer des extensions uniquement à partir de sources fiables. Vous pouvez vérifier les statistiques et les critiques de Magento Marketplace et identifier quel développeur d’extension a un profil crédible. Par exemple, un développeur d’extension tel que FMEextenstions a une forte empreinte sur Marché Magento et propose une large gamme d’extensions vérifiées.

N’utilisez jamais d’extensions payantes publiées sur des torrent ou d’autres sites. Vérifiez l’assistance fournie par une extension. C’est la deuxième chose la plus importante après avoir vérifié si l’extension est mise à jour et maintenue souvent. Vérifiez toujours les extensions pour les problèmes de sécurité avant de les installer.

Ne cliquez pas sur les liens suspects ou n’ouvrez pas les e-mails suspects.Ne divulguez pas le mot de passe à votre serveur ou à l’administrateur Magento.Vérifiez périodiquement les accès administrateur non autorisés. Travaillez avec votre fournisseur d’hébergement pour examiner les journaux du serveur afin de détecter toute activité suspecte Système de détection d’intrusion (IDS) sur votre réseau.

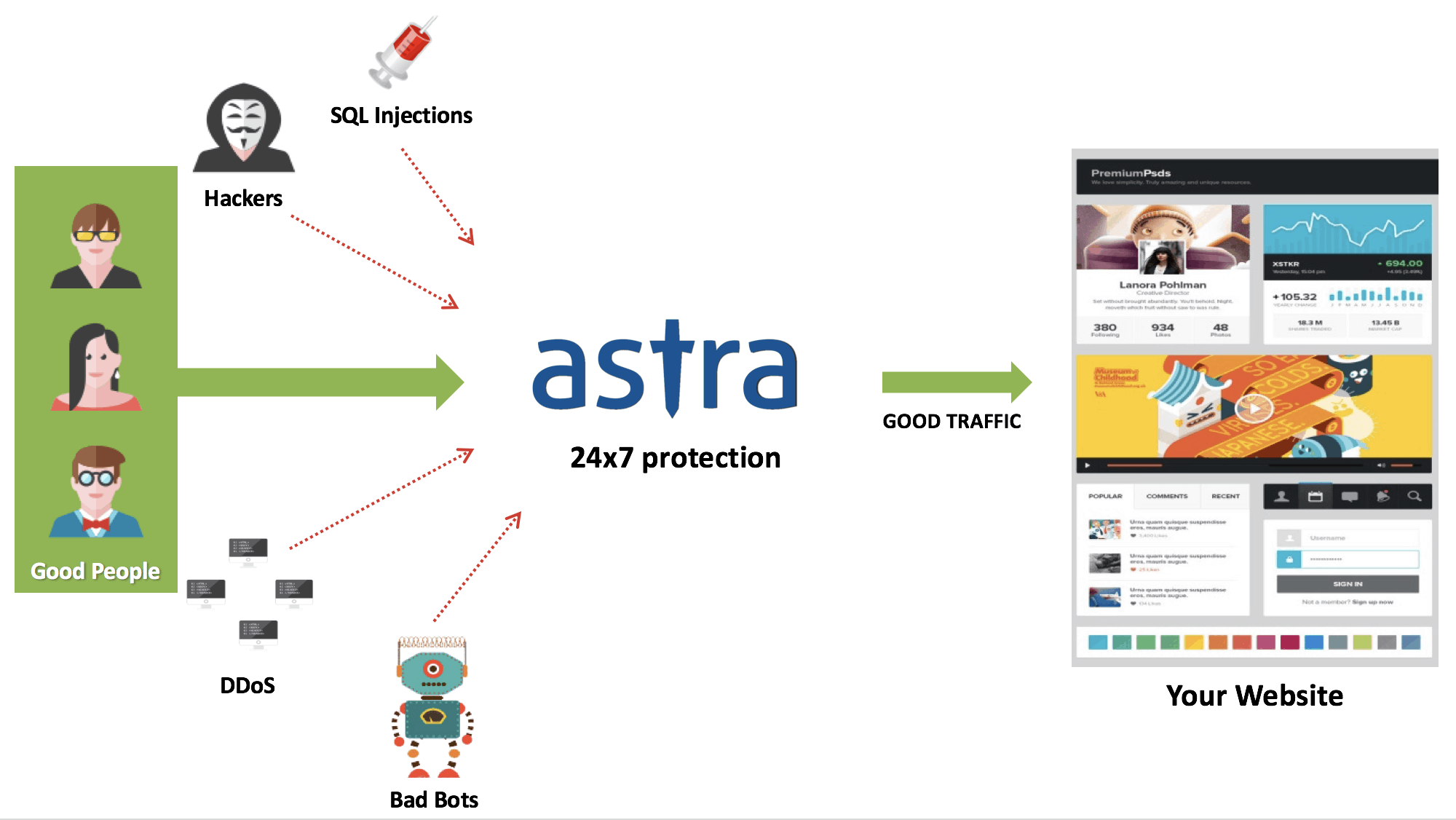

14. Sécuriser Magento Store avec un pare-feu d’application Web

Les magasins de commerce électronique sont une cible privilégiée des hackers. Utilisation d’un pare-feu d’application Web comme Astra peut aider à analyser le trafic et à découvrir des modèles suspects. Un pare-feu peut bloquer le trafic malveillant et les adresses IP qui tentent de pirater votre site Web. Il protège votre magasin contre XSS, LFI, RFI, injection SQL et plus de 100 menaces de sécurité.

Ne prenez pas nos mots pour ça.Voyez par vous-même!

Coup d’oeil à l’intérieur d’Astra

Avoir un pare-feu sur votre site Web, c’est comme avoir un bouclier de sécurité. Un pare-feu est le meilleur moyen de déployer un mécanisme de surveillance de site Web en temps réel. Voici comment le pare-feu Astra protège votre site Web:

15. Renforcement de votre serveur

La sécurisation de votre serveur est un autre pilier de la structure de sécurité du magasin. Avant d’héberger votre site Web, pesez bien le fournisseur d’hébergement pour ses offres, telles que –

- Sécurité

- Soutien

- Personnalisation

- Temps de chargement

Si vous le pouvez, demandez à l’hébergeur quelles mesures de sécurité il prend. Vérifiez également le support qu’il fournit. Un hébergement sans support approprié peut devenir vraiment frustrant au cas où quelque chose irait au sud avec votre site Web. Un hébergement géré résout ce problème de manière assez aiguë. Avec l’hébergement géré, vous obtenez un hébergeur dédié, qui s’occupe de votre site Web et est là pour résoudre les urgences 911 avec le site.

Hormis l’hébergement géré, l’hébergement sur un cloud fait fureur à l’heure actuelle. L’hébergement cloud réduit le temps de chargement de votre site car les informations proviennent du cluster le plus proche. Plusieurs sociétés comme Amazon, Serverguy, etc. proposent un hébergement cloud à des prix fiables.

16. Audit de sécurité Magento

La maintenance d’un site Web comprend également son audit régulier. Un audit de sécurité vous aide à identifier les failles, les portes dérobées et la structure de sécurité brisée avant qu’un pirate ne le fasse. Désormais, une analyse approfondie telle qu’un audit peut ne pas être réalisable pour un propriétaire d’entreprise. Pourtant, vous pouvez opter pour un audit de sécurité professionnel par Astra.

Les experts en sécurité d’Astra effectuent un audit de sécurité approfondi et un pentesting pour vous, pendant que vous faites des affaires. Cet audit de sécurité découvrira chaque vulnérabilité, échappatoire et porte dérobée que votre site pourrait contenir. Nos ingénieurs en sécurité vous aideront également dans les étapes de fixation et promet d’être là jusqu’au moment où vos développeurs le répareront.

Sécurité Magento: à la fin…

Je sais, la création d’une boutique en ligne fringante nécessite d’énormes efforts, la maintenir davantage. Mais ce n’est pas impossible. Pour être honnête, c’est bien le contraire. Et j’espère avoir réussi à mettre en place les mesures de sécurité essentielles du magasin Magento. Suivez les pratiques fondamentales mentionnées et améliorez votre sécurité en ligne par dix.

Si vous pensez que nous en avons manqué, commentez ci-dessous. Je serai heureux de vous entendre!